今回はようやくグループポリシーの設定について説明を行います.

まずは単純にパスワードポリシーを今の時代に合わせていきます.

- Active Directory ドメインサービスに関するお話

- Active Directory ドメインサービス – 概要

- Active Directory ドメインサービス – Active Directory ドメインの構成 1台目

- Active Directory ドメインサービス – Active Directory ドメインの構成 2台目

- Active Directory ドメインサービス – 組織単位 (OU)

- Active Directory ドメインサービス – アカウントの管理 (ユーザーアカウントの作成)

- Active Directory ドメインサービス – アカウントの管理 (ユーザーアカウントプロパティ)

- Active Directory ドメインサービス – アカウントの管理 (グループアカウントの作成・管理)

- Active Directory ドメインサービス – グループポリシー (グループポリシー設定の前準備)

- Active Directory ドメインサービス – クライアントのドメイン参加

- Active Directory ドメインサービス – 一般ユーザーアカウントでのドメイン参加の制限

- Active Directory ドメインサービス – グループポリシーの設定,適用 (パスワードポリシー)

- Active Directory ドメインサービス – 移動ユーザープロファイルの構成と確認

- Active Directory ドメインサービス – フォルダーリダイレクトの構成と確認

- Active Directory ドメインサービス – FSLogix の構成と確認

パスワードポリシー

パスワードポリシーですが,Active Directory ドメイン構成時に自動的に設定される「Default Domain Policy」で次のように定義されています.

- パスワードの長さ 7文字以上

- パスワードの変更禁止期間 1日

- パスワードの有効期間 42日

- パスワードの履歴を記録する 24個のパスワード

- パスワードは要求する複雑さを満たす 有効

- 暗号化を元に戻せる状態でパスワードを保存する 無効

- アカウントのロックアウトのしきい値 0 回の無効なログオン試行

新しいパスワードポリシーですが,NIST (National Institute of Standards and Technology/米国国立標準技術研究所) が提唱しており,これに準じる形で総務省や内閣セキュリティセンターもこのポリシーにしましょうと啓蒙している所です.

どのようなポリシーなのかというと次のとおりです.

実施すべきではない

- 大文字,小文字や特殊文字,桁を一定数必要とするパスワードの複雑さの要件を設定すること

- パスワードに有効期限を設定すること

- パスワードを思い出させるためのヒントを使用すること

- ユーザーの個人的な情報をセキュリティ質問で使用すること

実施すべき

- パスワードの長さ 8文字~64文字

- 文字のタイプ ASCII 以外も利用可能であれば使うこと

- Password1! とか qazwsx のような類推されるパスワードはブラックリストに設定すること

- 強固なパスワードチェッカーを用いること

- 連続で認証失敗した場合にアカウントをロックすること

- パスワードの入力でコピー & ペーストを認めること

- 二要素認証を利用すること

参考となるサイト,文章は次のサイトとなります.

- NIST Special Publication 800-63B

- NIST SP 800-63-3の概要と今回の改訂がもたらす影響

- NISC インターネットの安全・安心ハンドブック

Active Directory ドメインサービスのグループポリシーだけでは記載全てのことをできる訳ではありませんが,これに少しでも近づけて行くことを考えてみます.

以下が近づけた結果となります.

- パスワードの長さ 8文字以上

- パスワードの変更禁止期間 0日

- パスワードの有効期間 0日

- パスワードの履歴を記録する 0個のパスワード

- パスワードは要求する複雑さを満たす 有効

- アカウントのロックアウトのしきい値 5 回の無効なログオン試行

- ロックアウト期間は 10 分

これをグループポリシーとして作成,適用を行っていきます.「Default Domain Policy」を編集してもよいのですが,個人的にはデフォルトポリシーは弄るのが好きでは無いため,別のポリシーを作成,リンクさせ,優先順位で有効になるように実施をします.

グループポリシーの作成とリンク

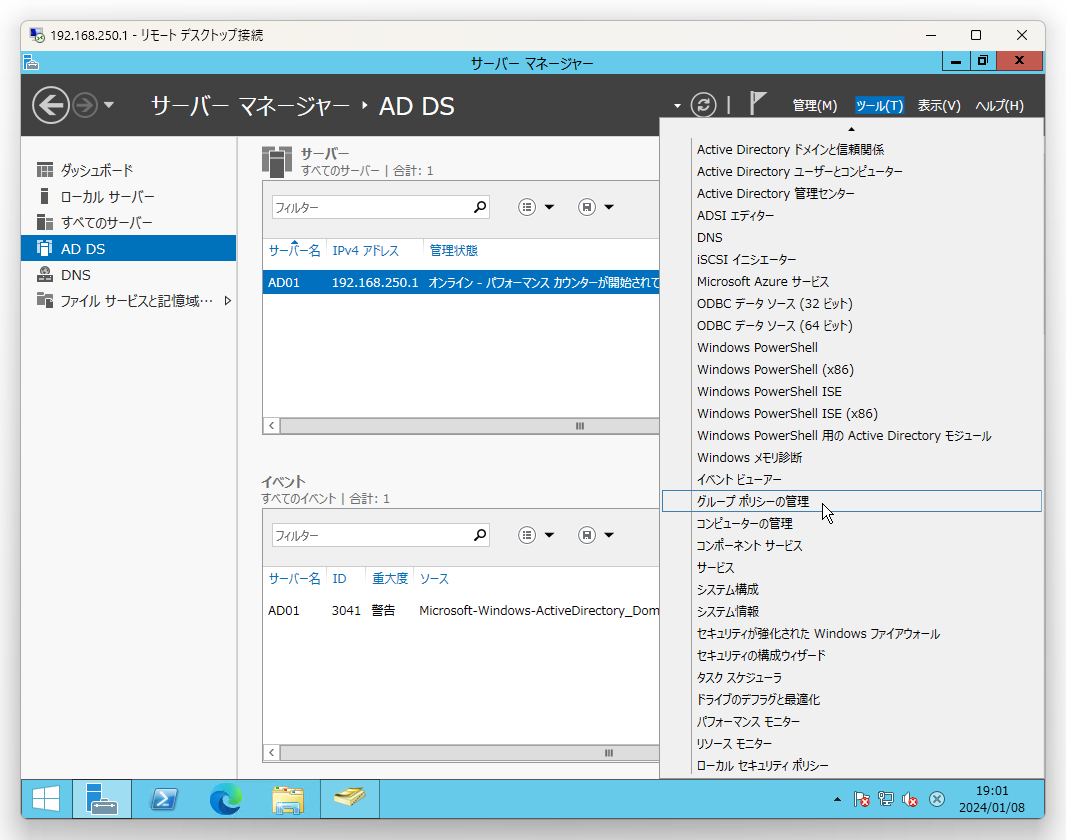

サーバーマネージャーの「ツール」をクリックし「グループポリシーの管理」をクリックします.

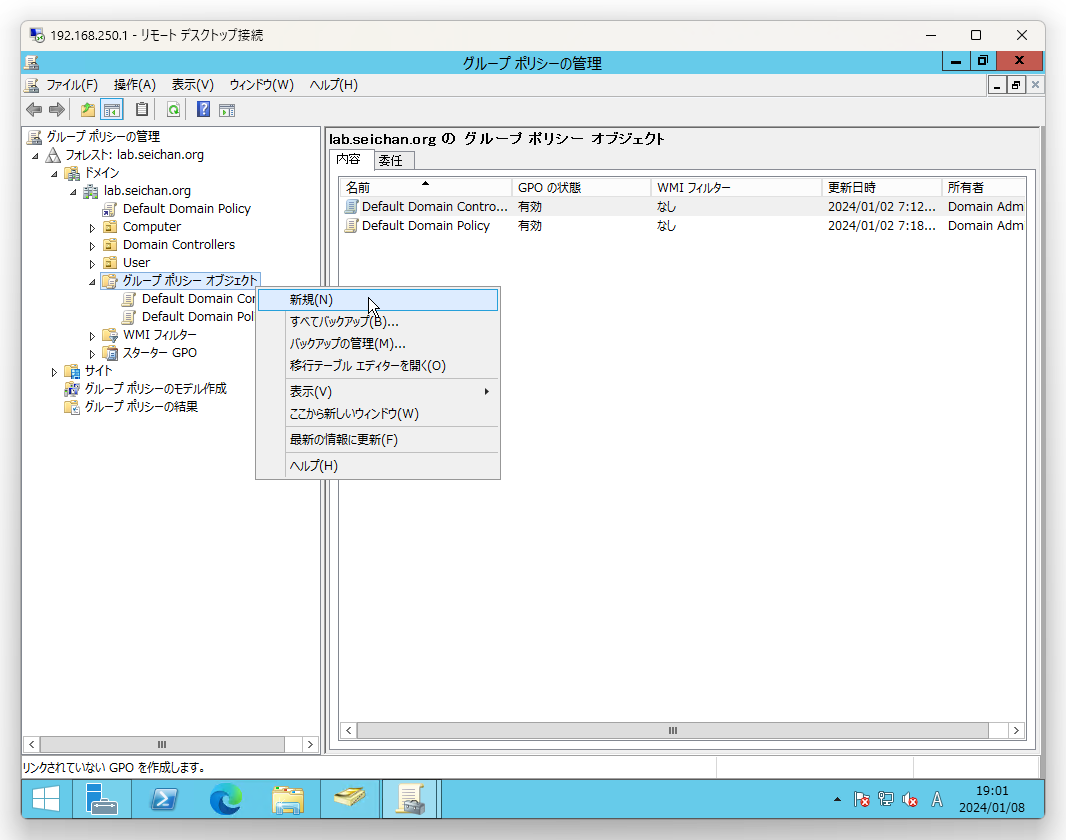

ツリーを展開し「グループポリシーオブジェクト」を選択,右クリックして「新規」をクリックします.

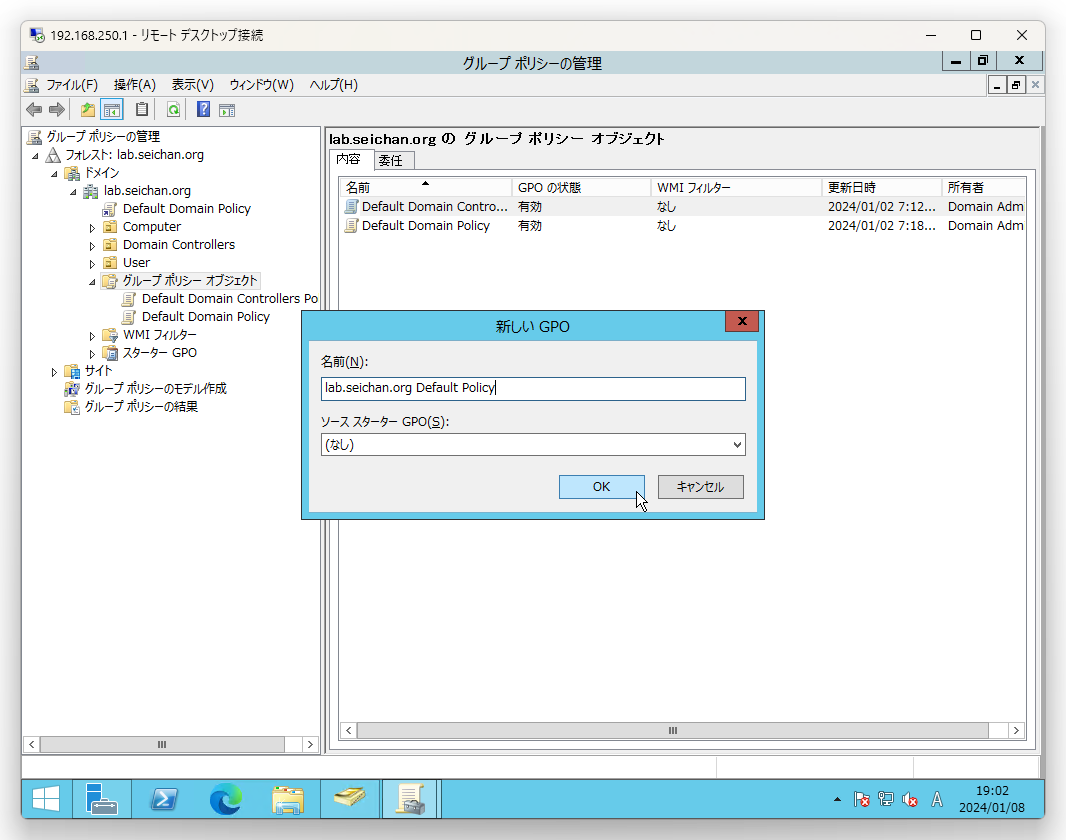

ポリシー名を入力するウィンドウが開きますので名前を入力します.スターター GPO は無しを選択して「OK」をクリックします.

今回の環境での名前は「lab.seichan.org Default Policy」とします.

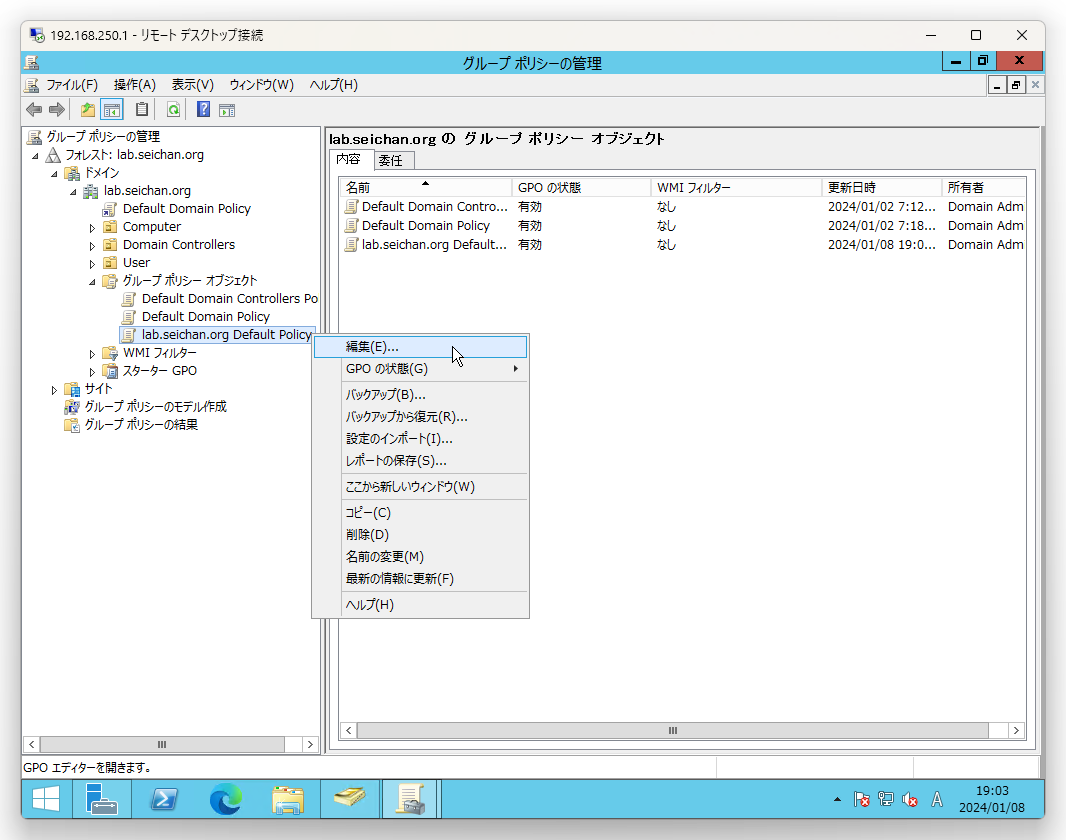

ポリシーが作成されているので選択,右クリックし「編集」をクリックします.

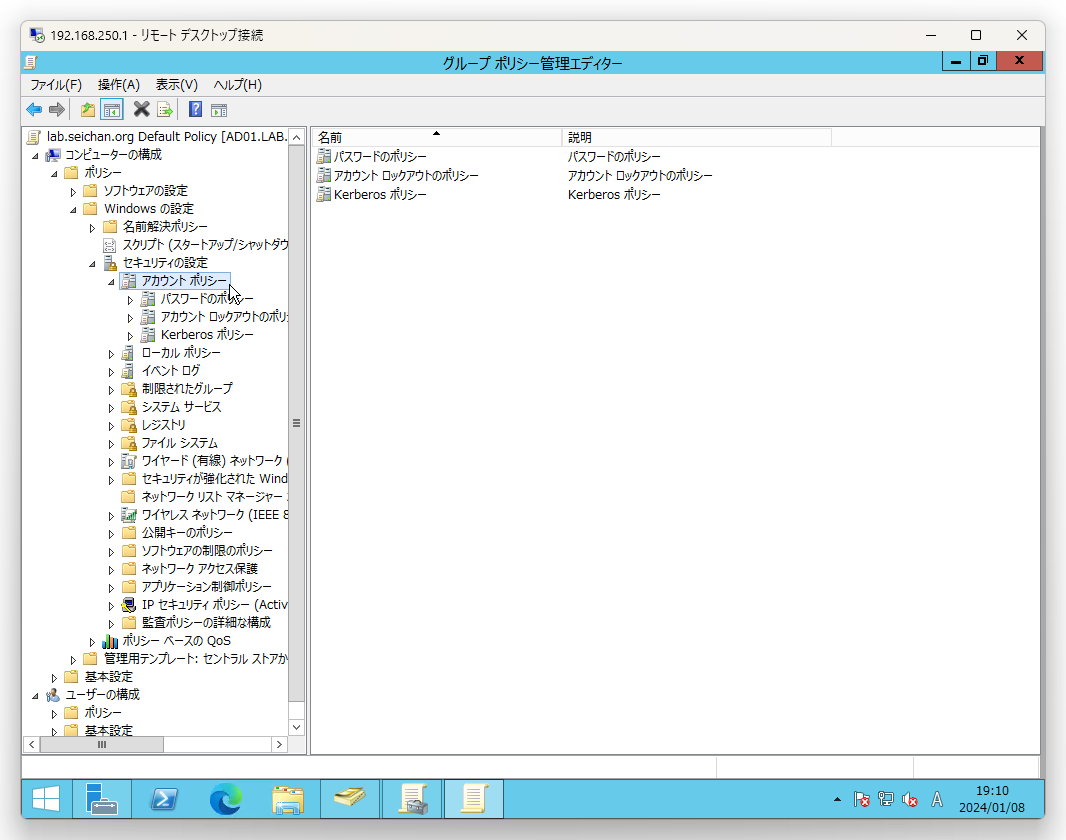

選択したポリシーの編集画面が表示されます.今回はパスワード,アカウントに関する箇所なので「コンピューターの構成」-「ポリシー」-「Windowsの設定」-「セキュリティの設定」-「アカウントポリシー」以下の項目になりますので,ツリーを開いていきます.

パスワードポリシーの変更

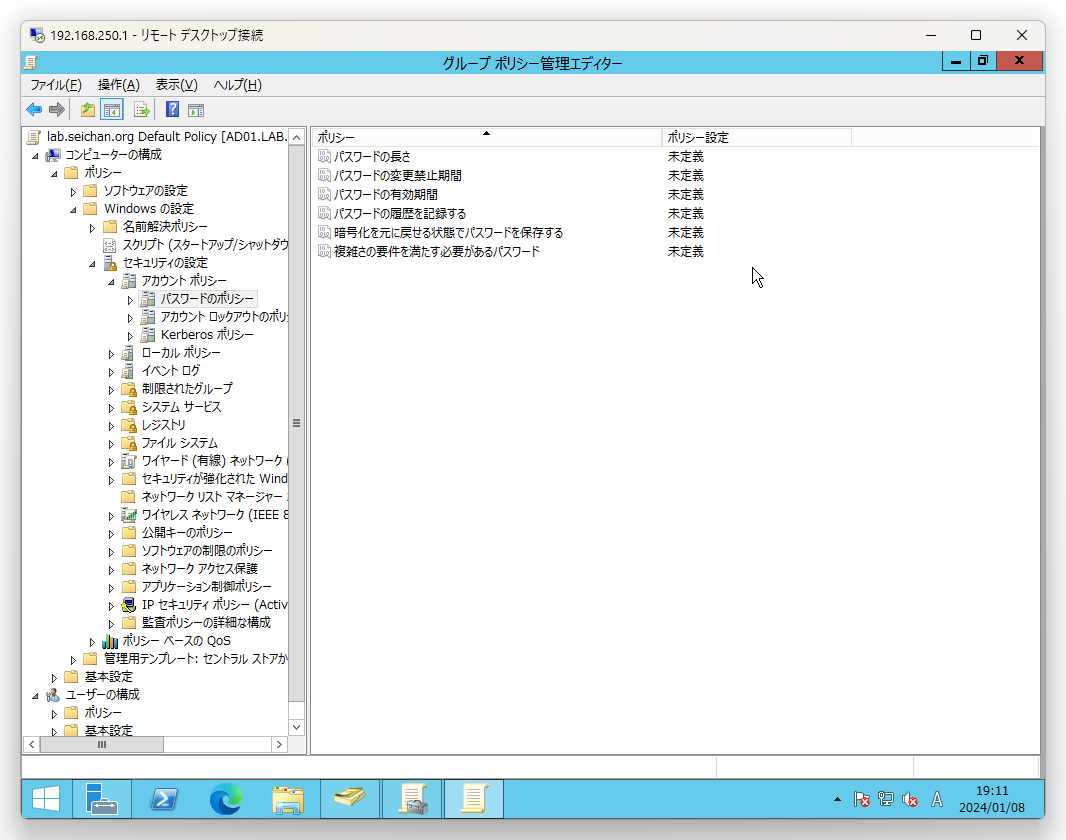

パスワードポリシーとして長さや期間などを設定します.「パスワードのポリシー」をクリックします.右側に項目の一覧が表示されます.

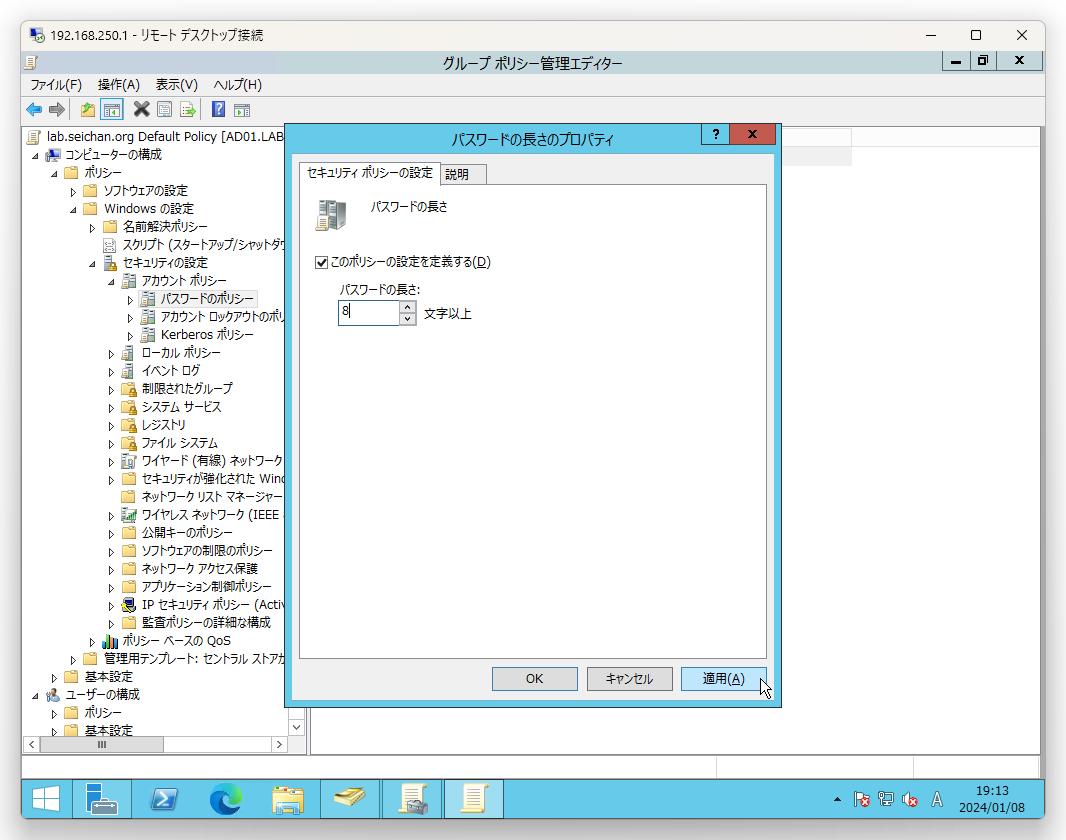

「パスワードの長さ」をダブルクリックして開きます.開くと次のような画面になるので,チェックを入れて「8文字以上」として「適用」をクリック,その後「OK」をクリックします.

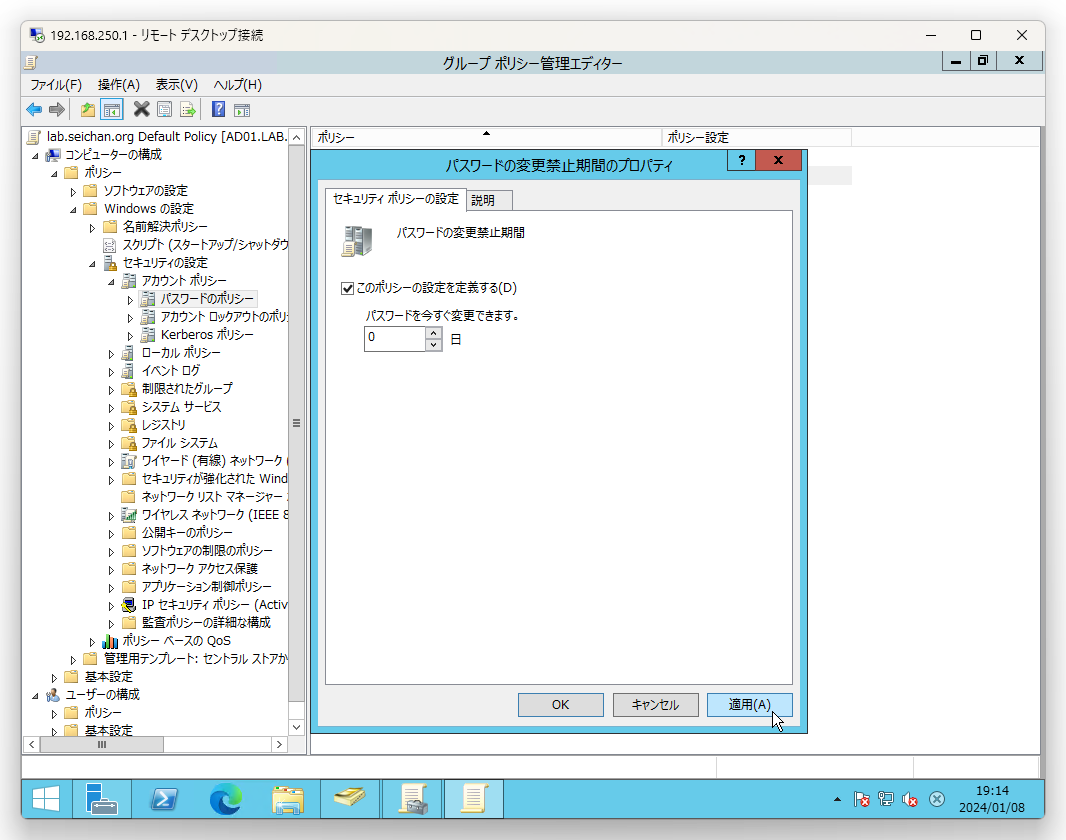

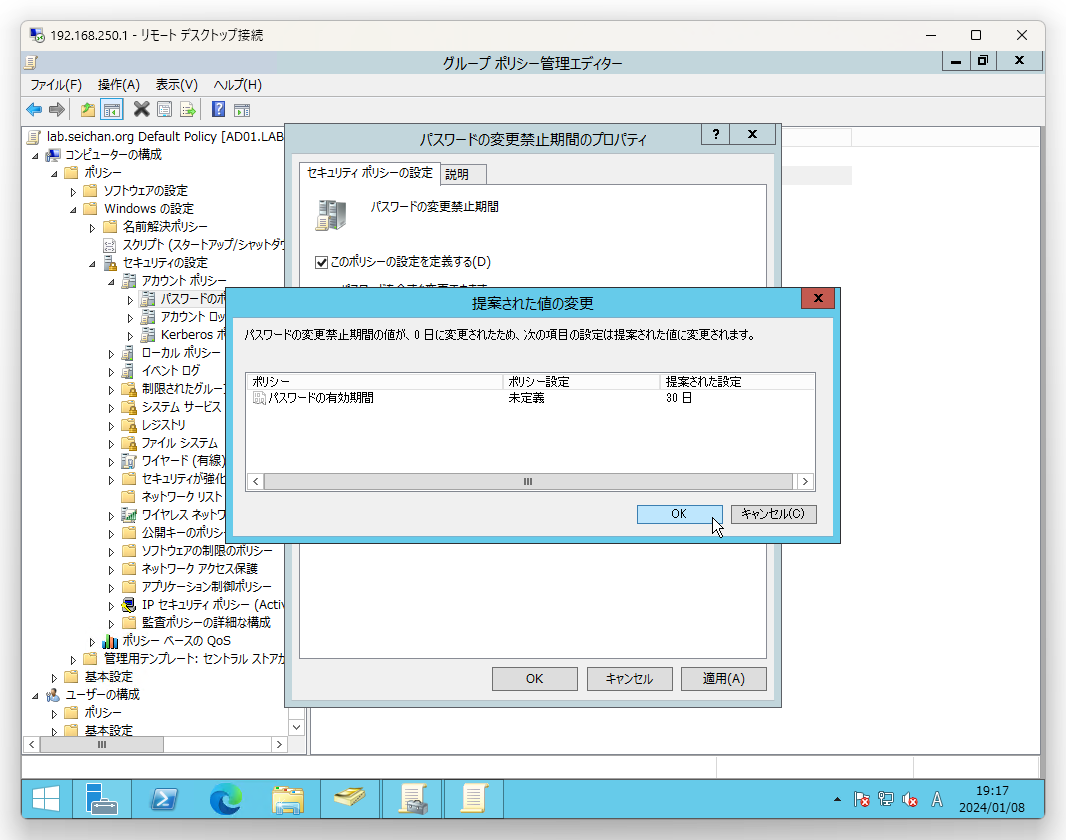

続いて「パスワードの変更禁止期間」を設定します.開くと次のような画面になるので,チェックを入れて「0日」として「適用」をクリックします.

提案された値の変更という画面が表示されますので「OK」をクリックし,改めて「適用」をクリック,その後「OK」をクリックします.

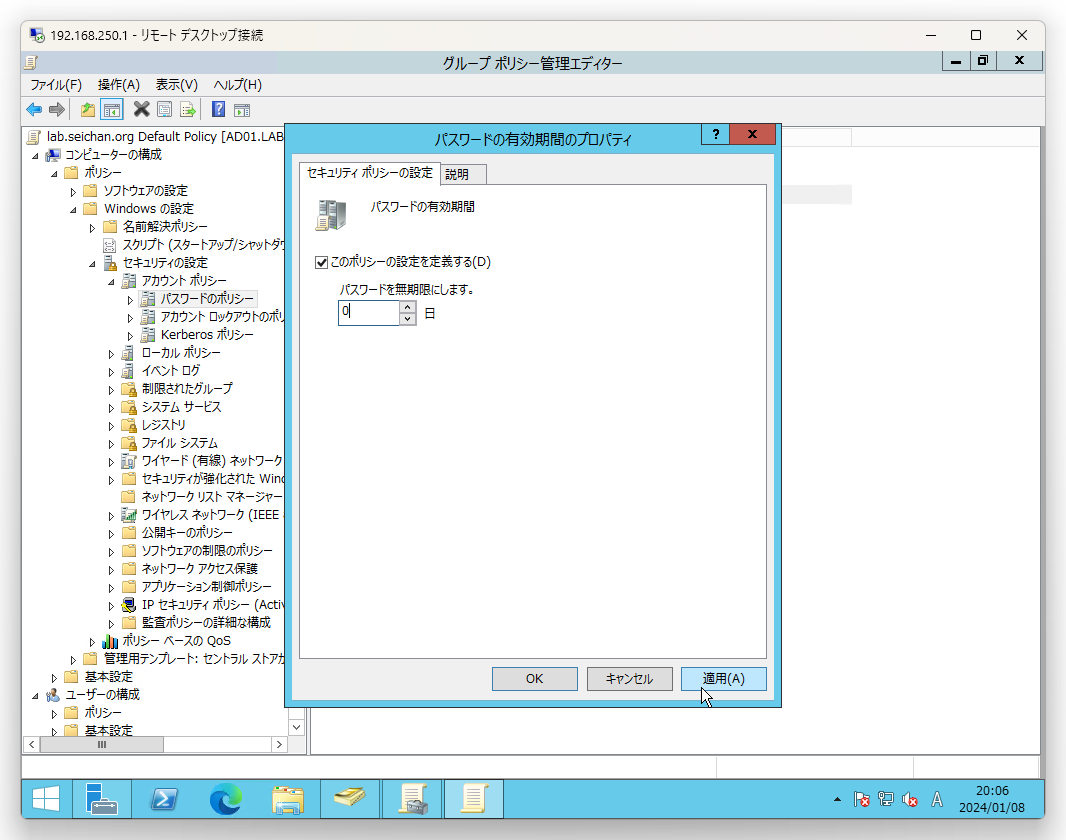

続いて「パスワードの有効期間」を設定します.開くと次のような画面になるので,チェックを入れて「0日」として「適用」をクリックします,その後「OK」をクリックします.

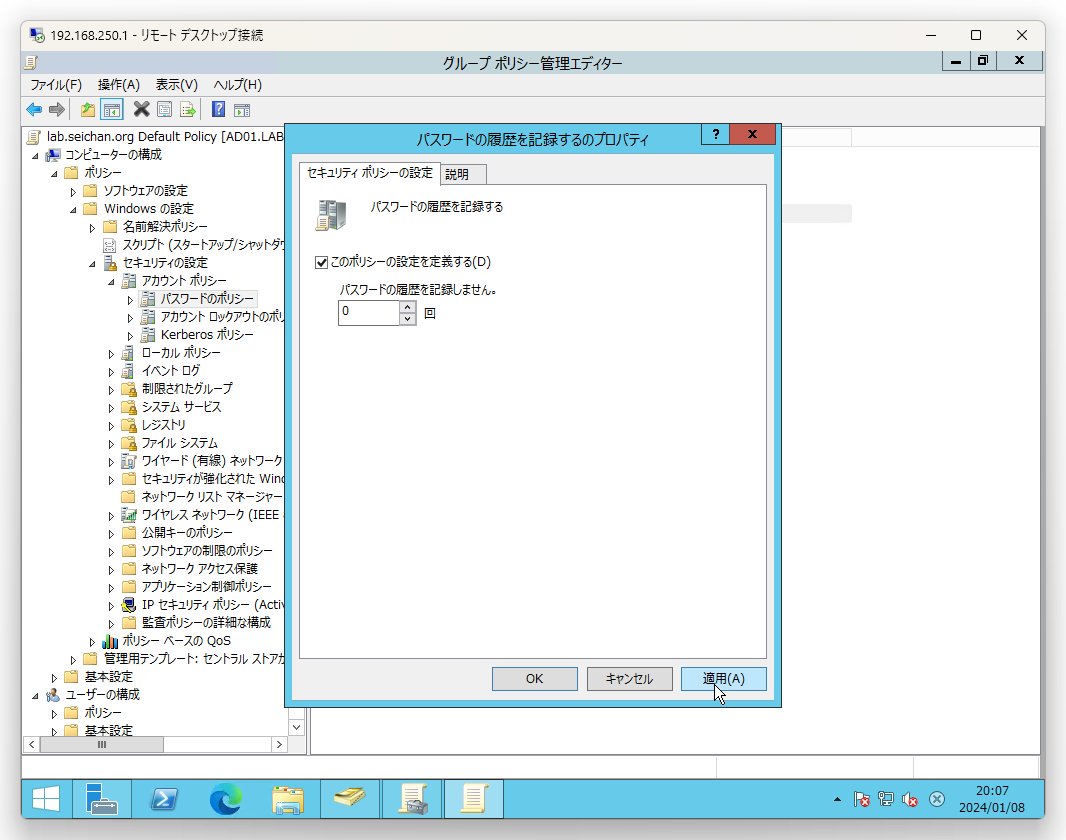

続いて「パスワードの履歴を保存する」を設定します.開くと次のような画面になるので,チェックを入れて「0回」として「適用」をクリックします,その後「OK」をクリックします.

最後に「複雑さの要件を満たす必要があるパスワード」についてですが,これは「Default Domain Policy」を引き継ぎますので設定は行いません.

ロックアウトの変更

アカウントロックアウトの設定を行います.「アカウントロックアウトのポリシー」をクリックします.右側に項目の一覧が表示されます.

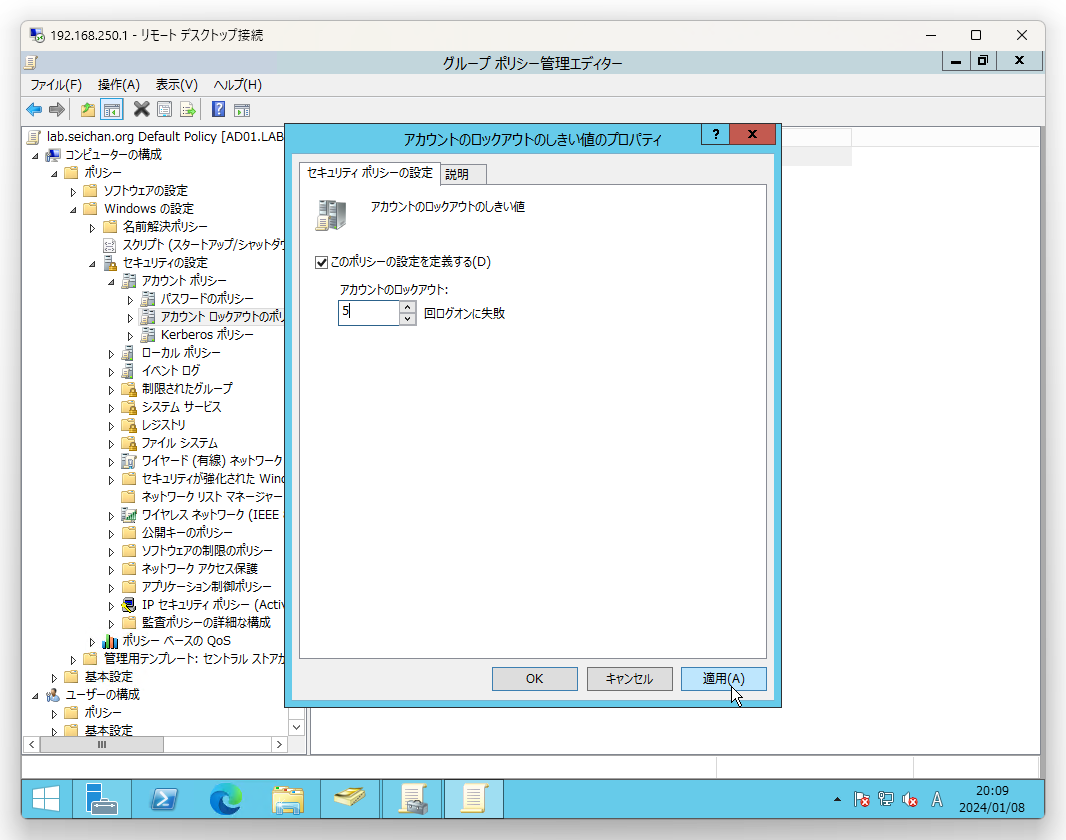

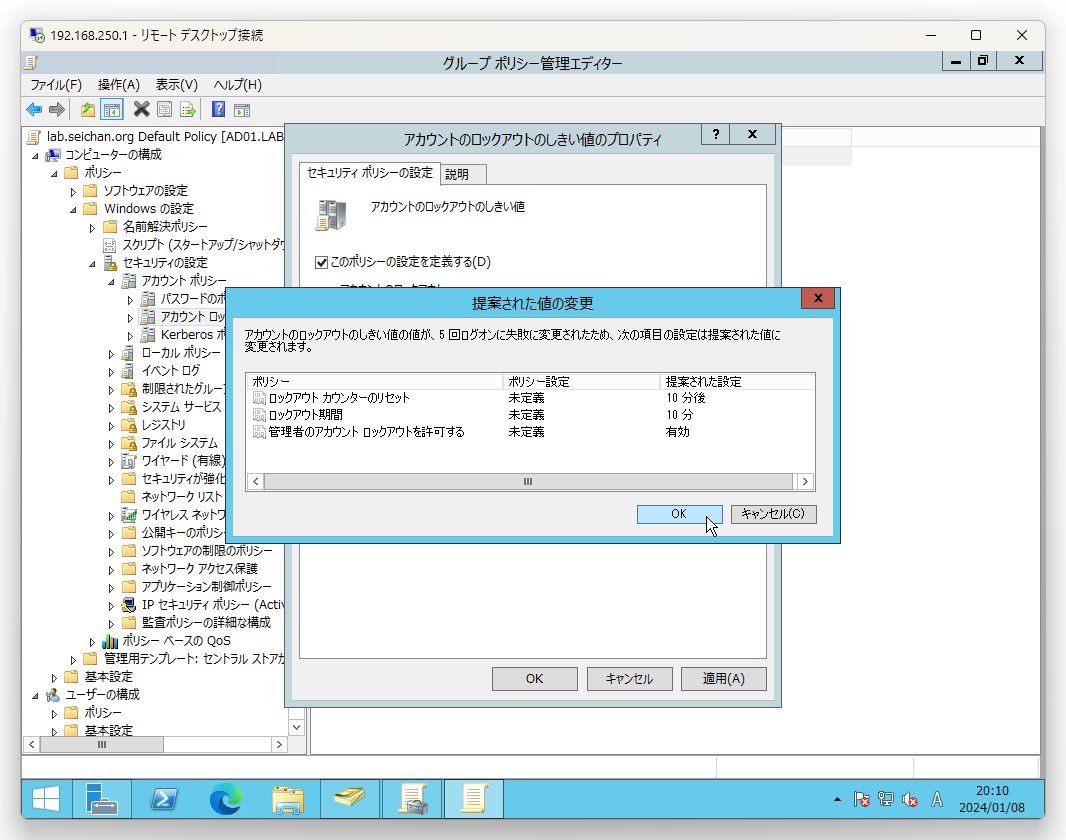

「アカウントロックアウトのしきい値」をダブルクリックして開きます.開くと次のような画面になるので,チェックを入れて「5回」として「適用」をクリックします.

提案された値の変更という画面が表示されますので「OK」をクリックし,改めて「適用」をクリック,その後「OK」をクリックします.

ロックアウトカウンターのリセット,ロックアウト期間が提案で自動設定された値を採用できそうなので追加の修正は行いません.

管理者アカウントについてもロックアウト対象にされていますが,これについても修正は行いません.

(このあたりは実際の要件に応じて修正ください)

ポリシーのリンク

では,作成したポリシーをリンクさせていきます.まずは,編集したグループポリシーのウィンドウを閉じます.

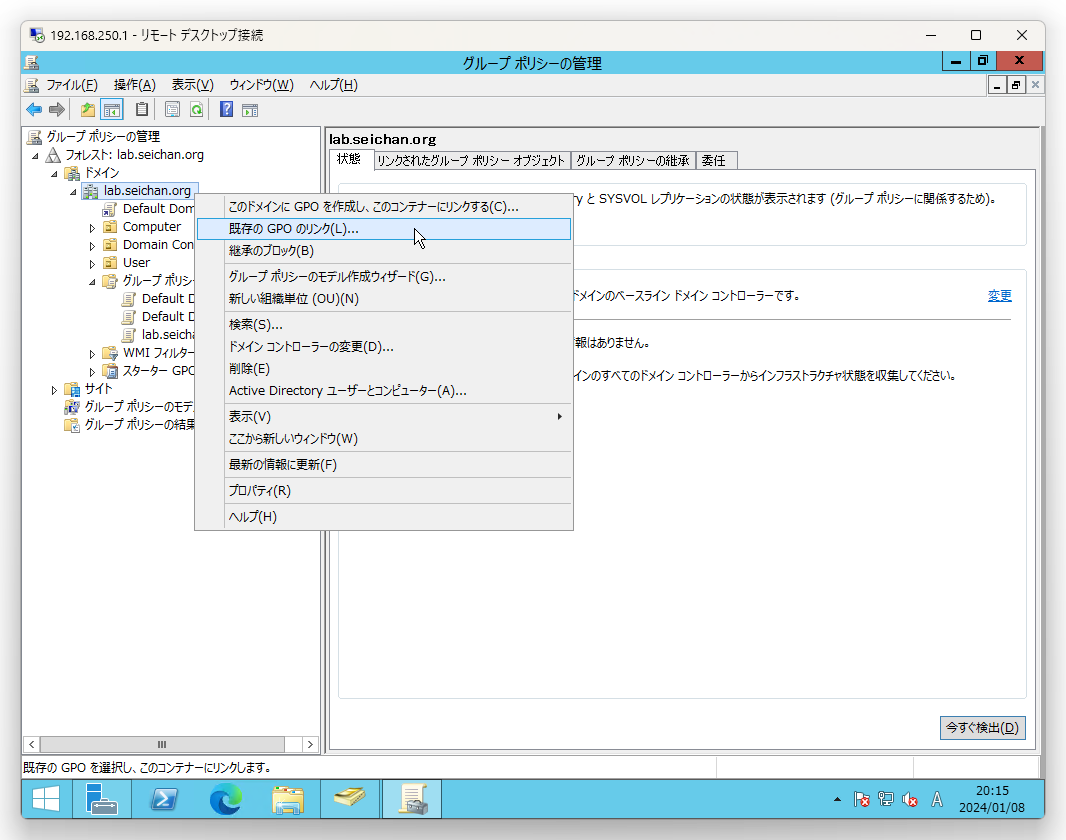

続いて「グループポリシーの管理」画面でドメイン名を右クリックし「既存の GPO のリンク」をクリックします.

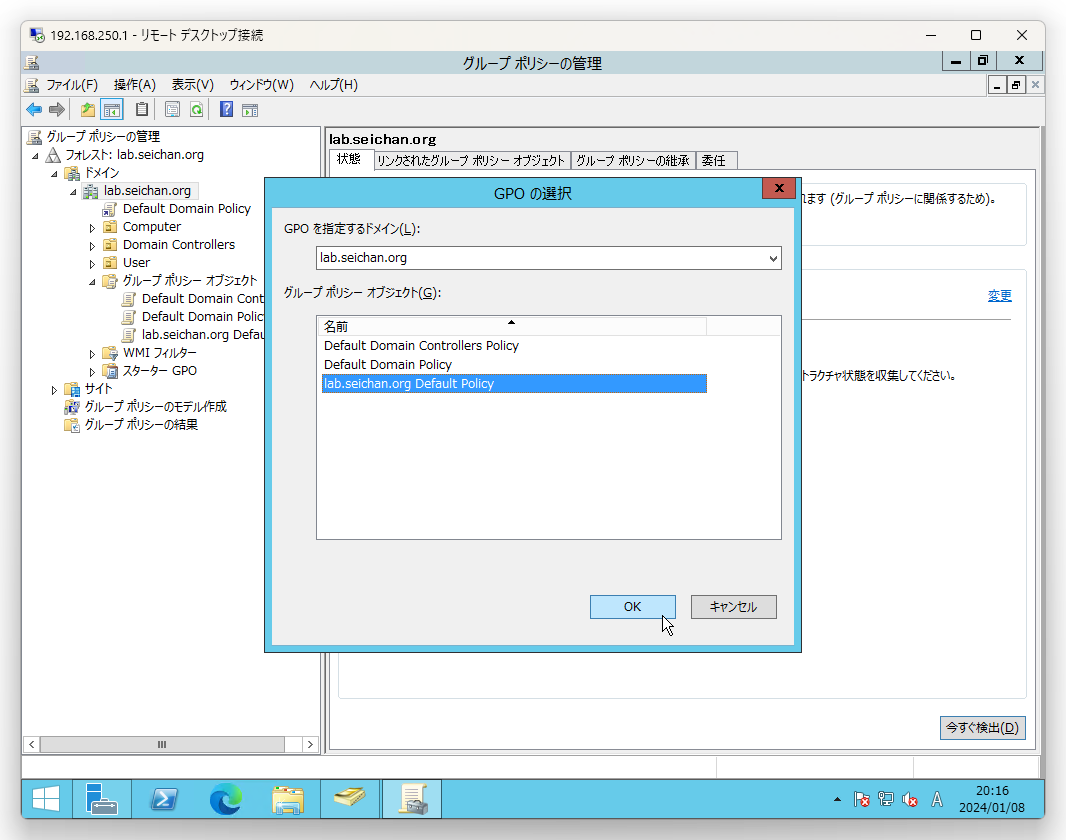

ポリシーの一覧が表示されますので,先ほど作成したポリシーを選択して「OK」をクリックします.

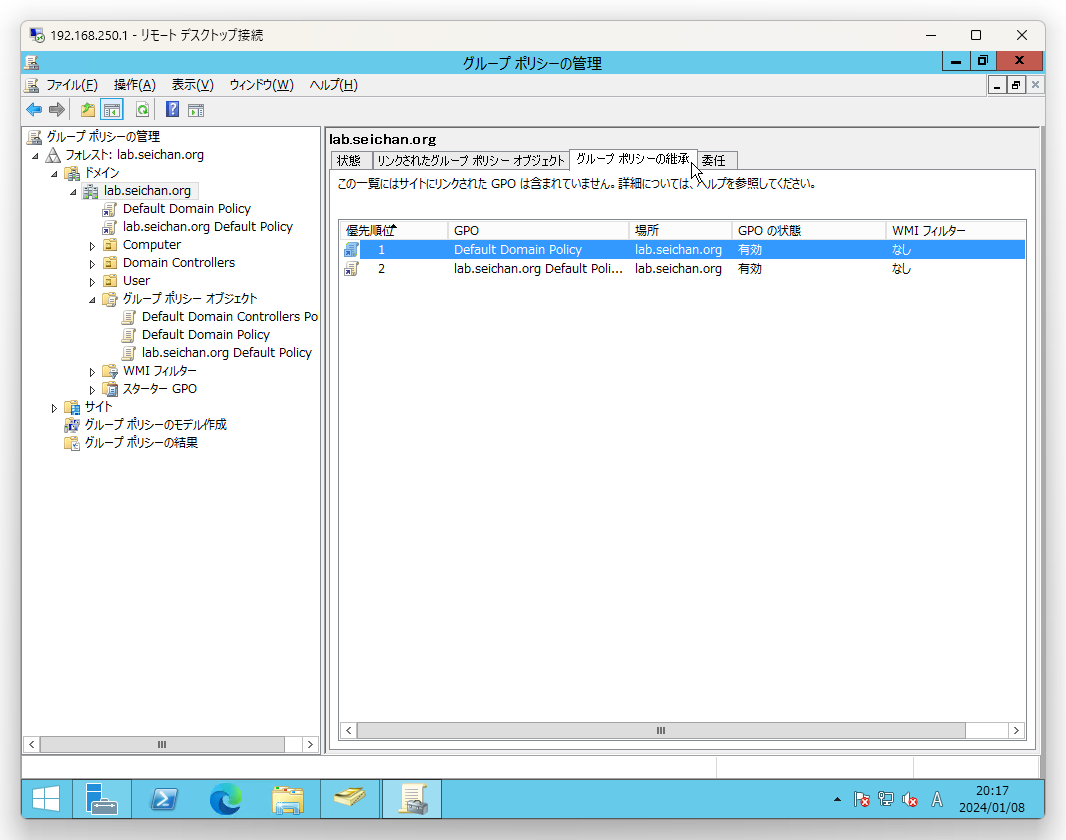

右側ウィンドウの「グループポリシーの継承」タブをクリックします.この場合,優先順位が「Default Domain Policy」が高い状態になっていますので,優先順位をする必要があります.

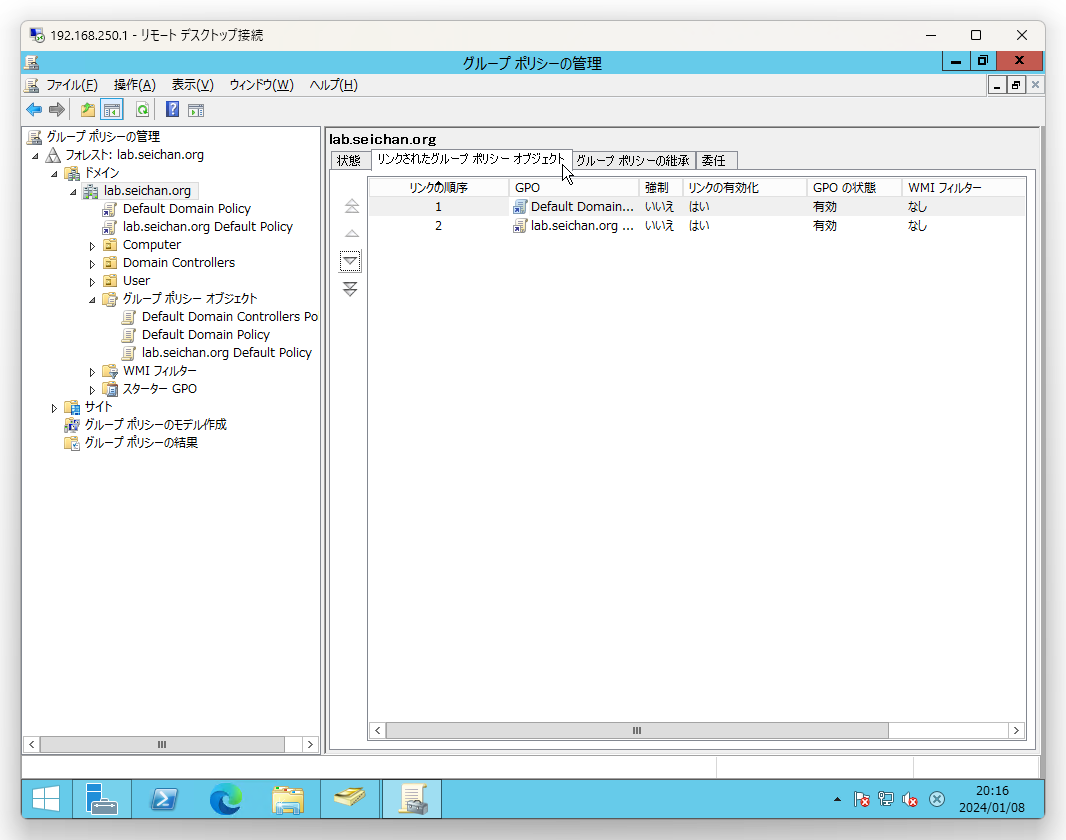

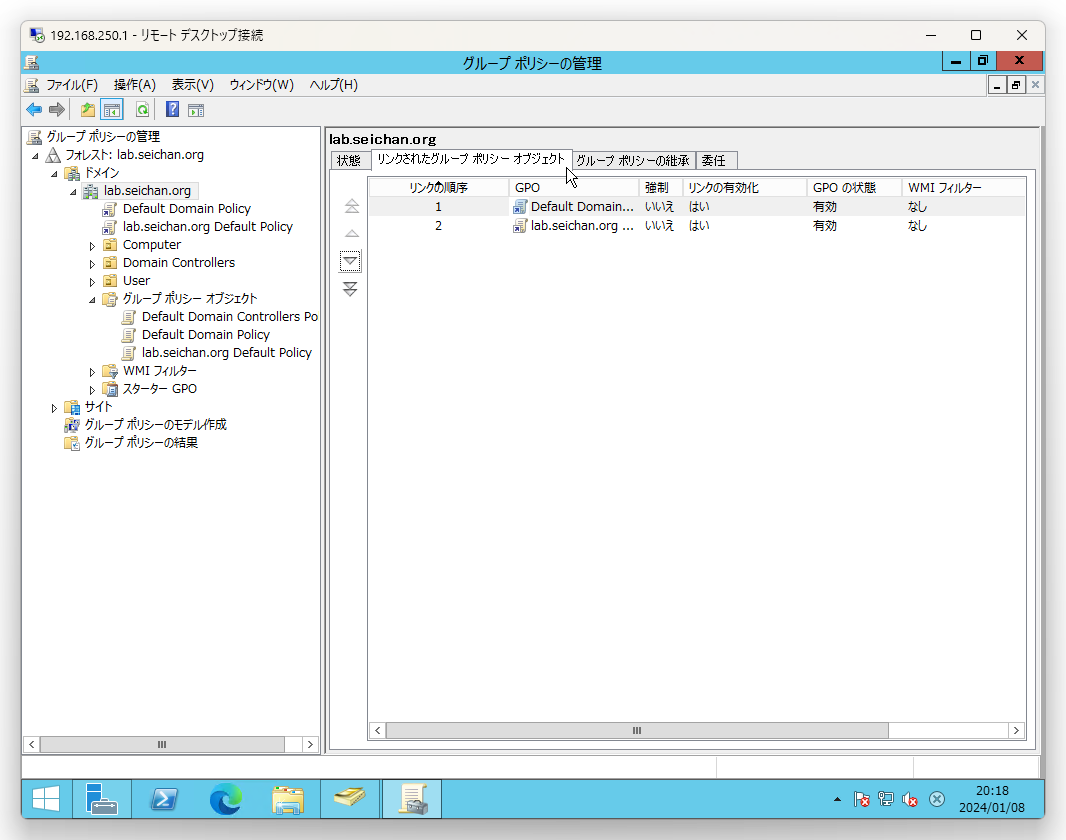

右側ウィンドウの「リンクされたグループポリシーオブジェクト」タブをクリックします.リンクの順序として「Default Domain Policy」と「作成したポリシー」が並んでいます.

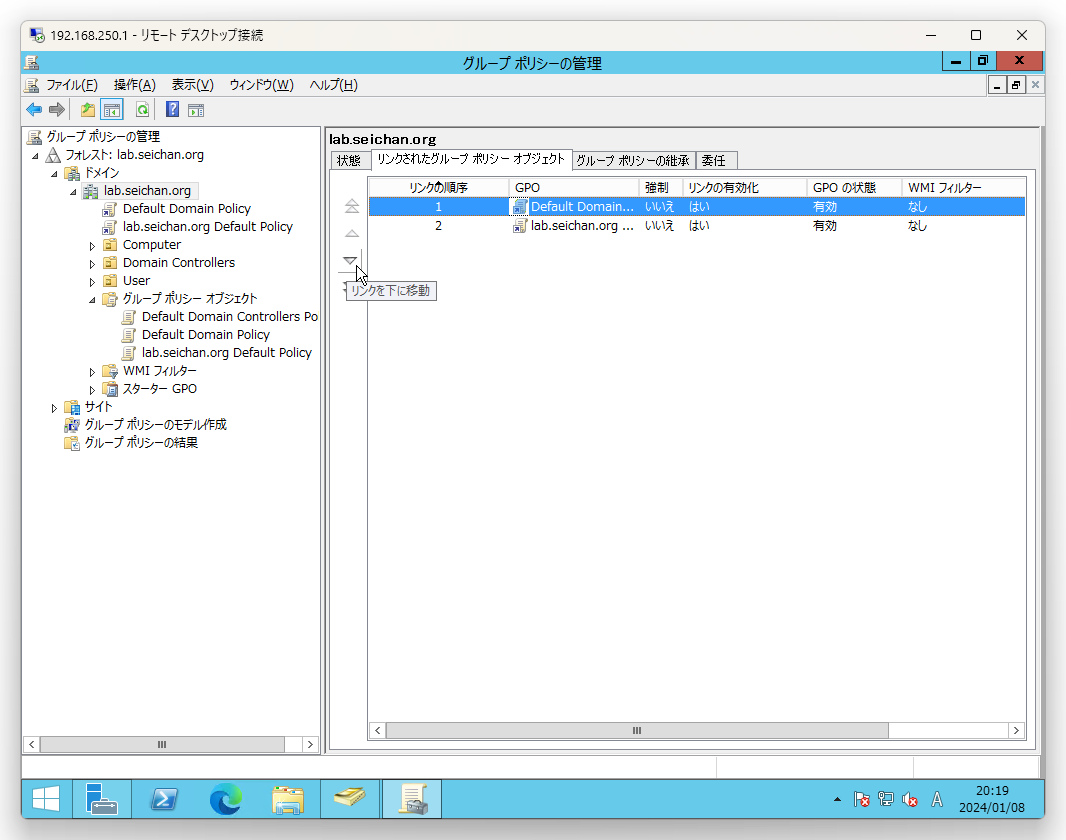

「Default Domain Policy」のリンクの順序を下げるため「Default Domain Policy」をクリックして選択,その後「下矢印」アイコンをクリックします.

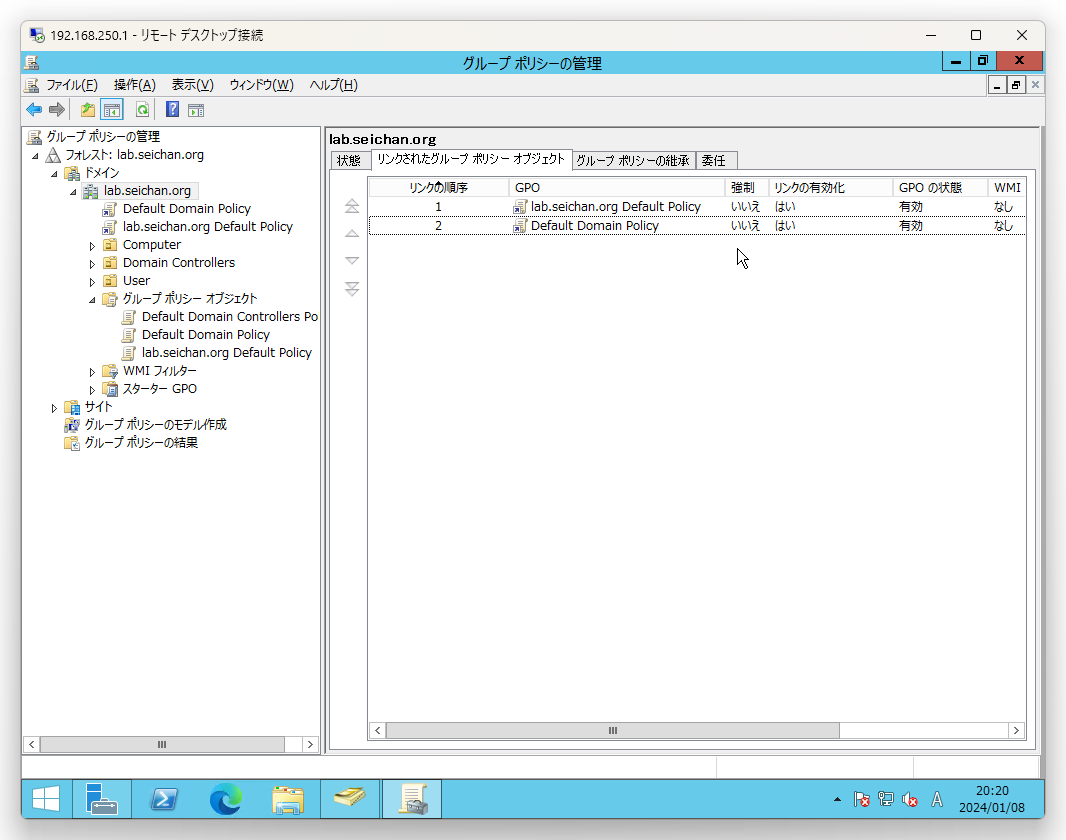

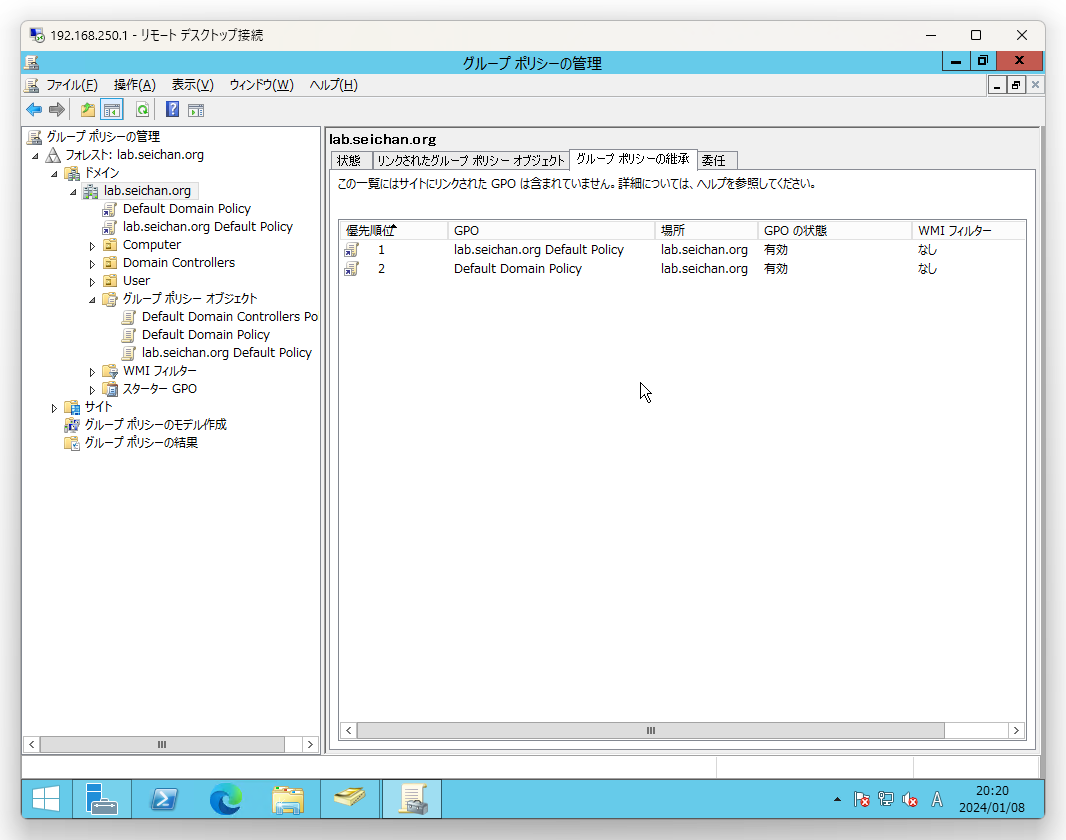

リンクする順番が変わって次のようになります.

改めて「グループポリシーの継承」タブをクリックして適用の順番を確認します.

以上でパスワードポリシーの修正,適用は完了です.実際に正しい動作になるのかを確認してみます.

ポリシーの動作確認

作成,リンクしたポリシーが正しく反映されているのかクライアントを操作して確認を行ってみます.

パスワードポリシーの変更確認

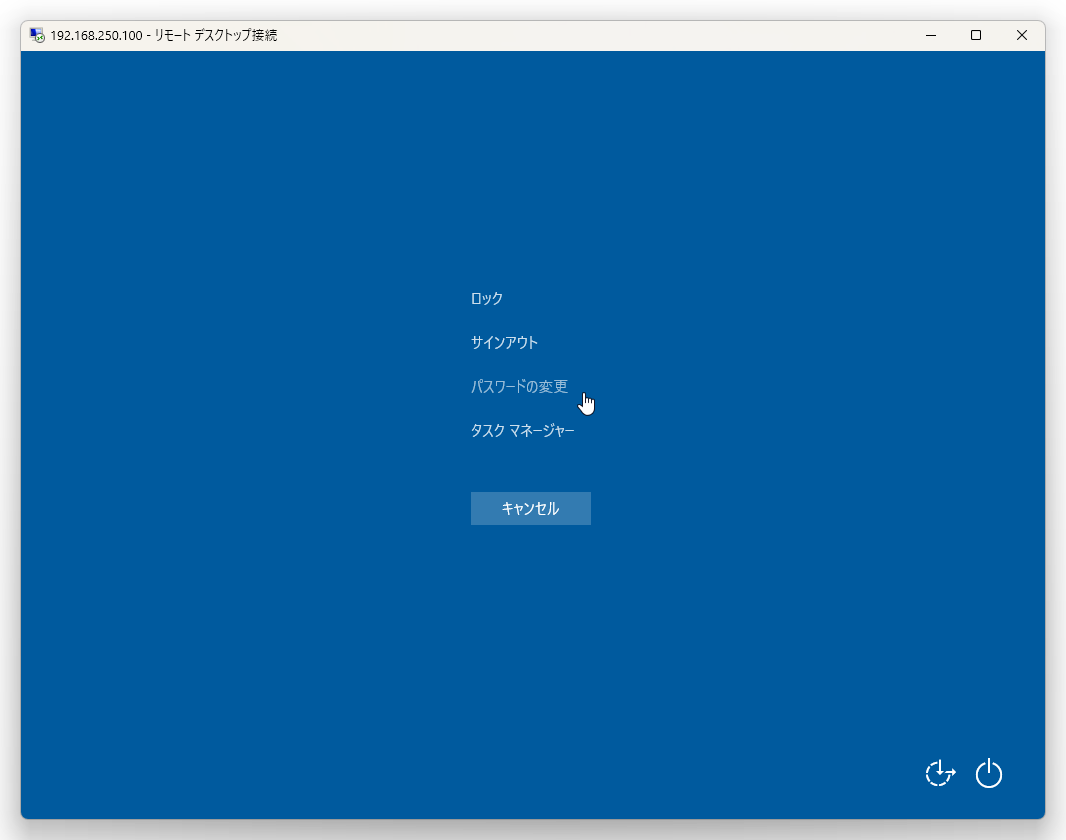

クライアントにログオンしている状態で「Ctrl+Alt+Delete」を押します.リモートデスクトップの場合は「Ctrl+Alt+End」に変えてください.次のような画面に変わりますので「パスワードの変更」をクリックします.

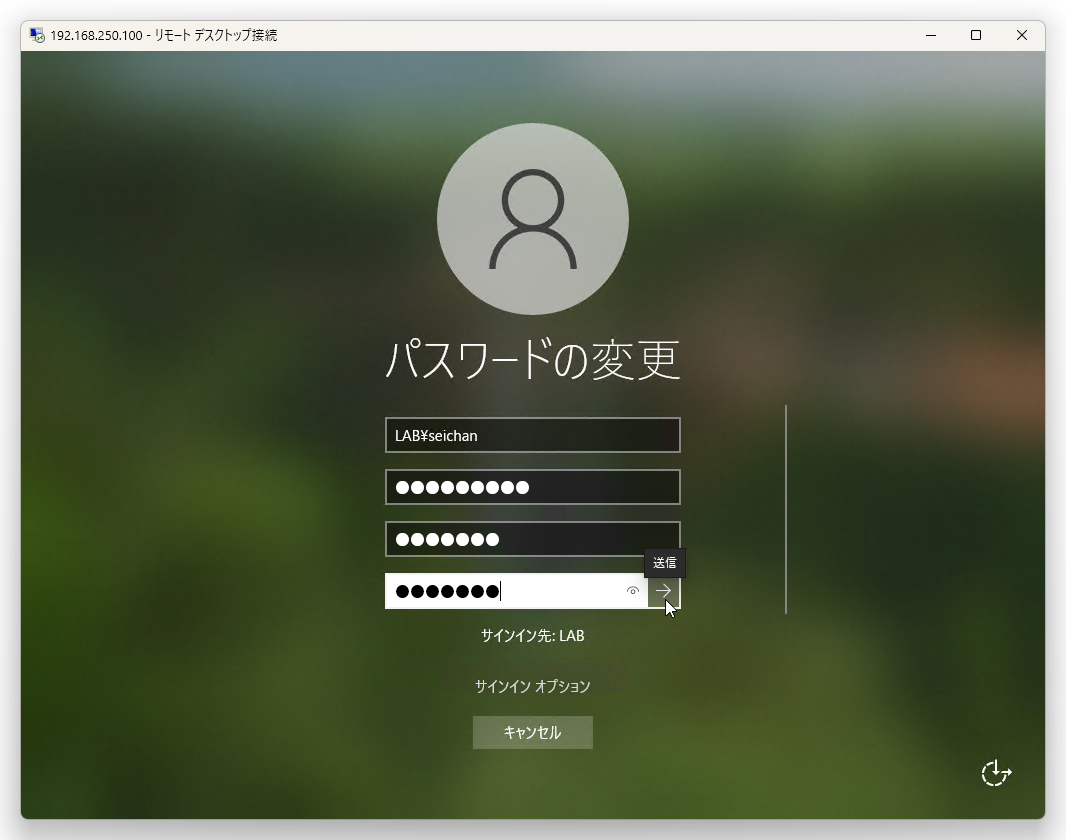

パスワード文字列が8文字未満の場合

パスワードは8文字以上と設定されている為,7文字のパスワードに変えてみます.

現在のパスワードおよび新しいパスワードを入力して「右矢印」をクリックします.

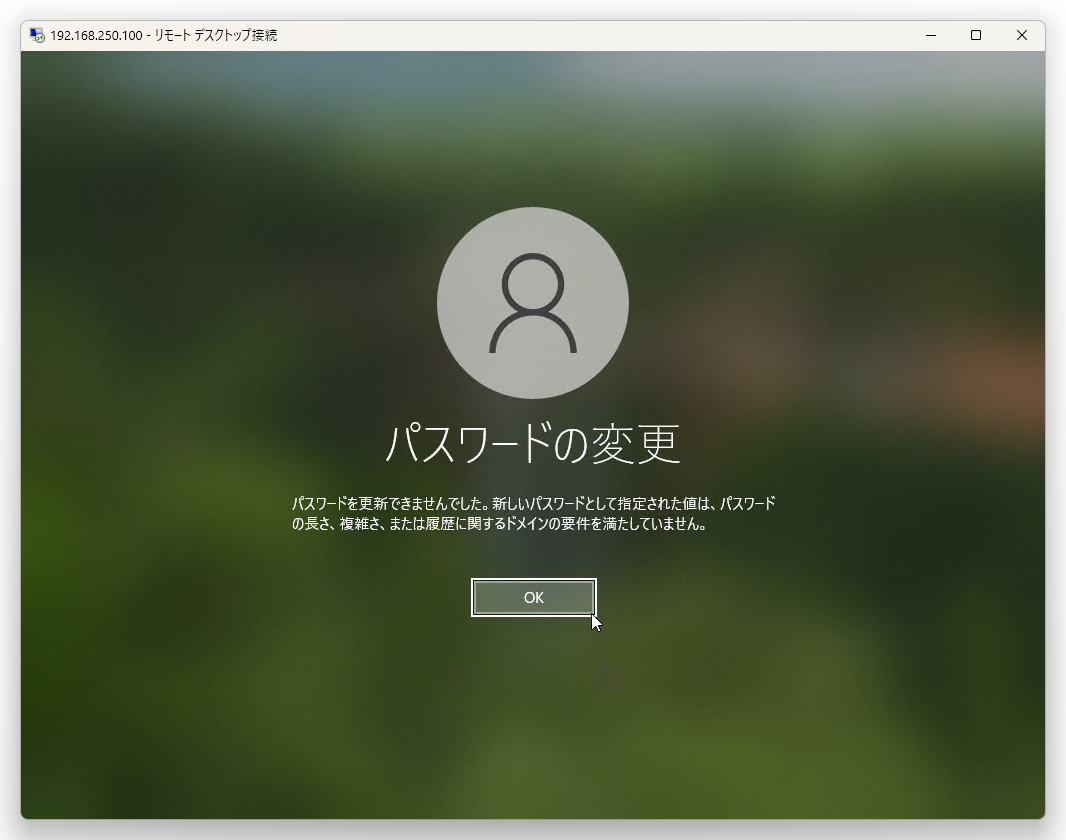

次のとおり,要件を満たさないというエラーが出て変更ができないことが確認できます.

アカウントロックアウトの確認

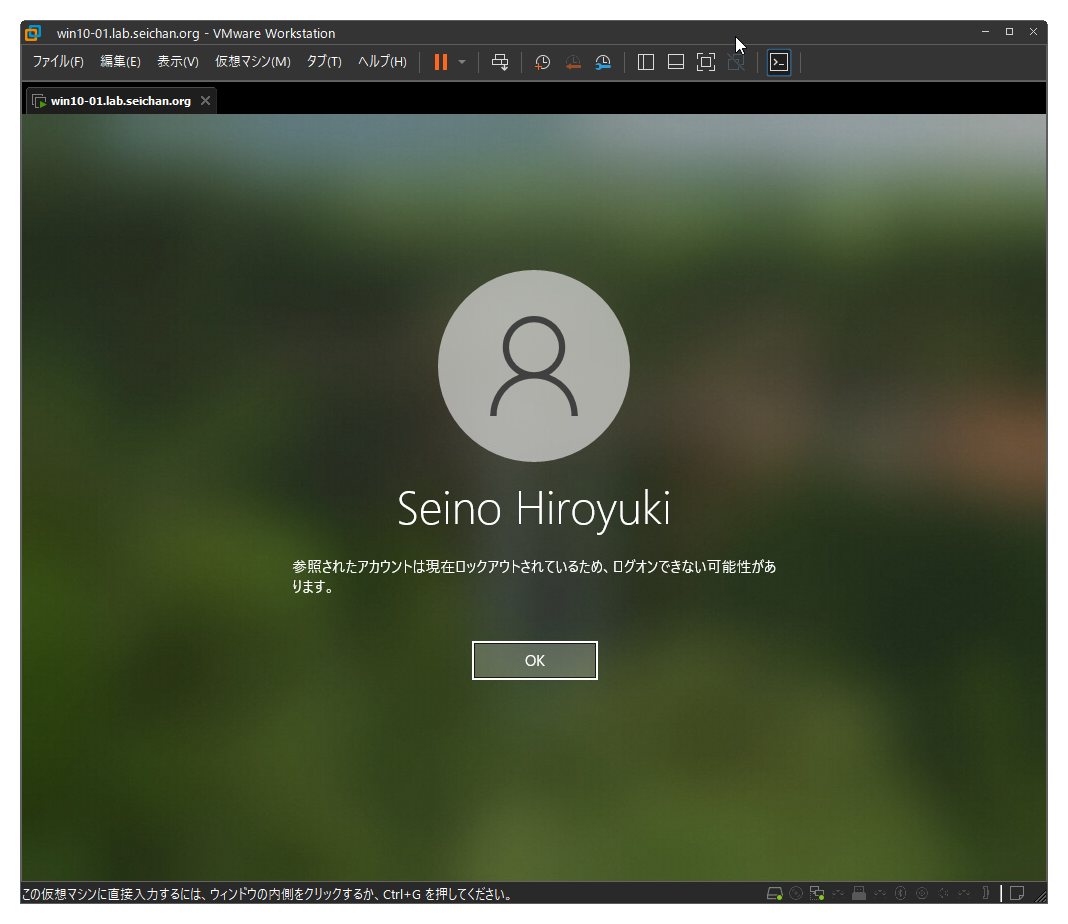

一度ログオフして,5回パスワードを間違ってみます.6回目にログオンしようとするとこのような画面が表示されます.

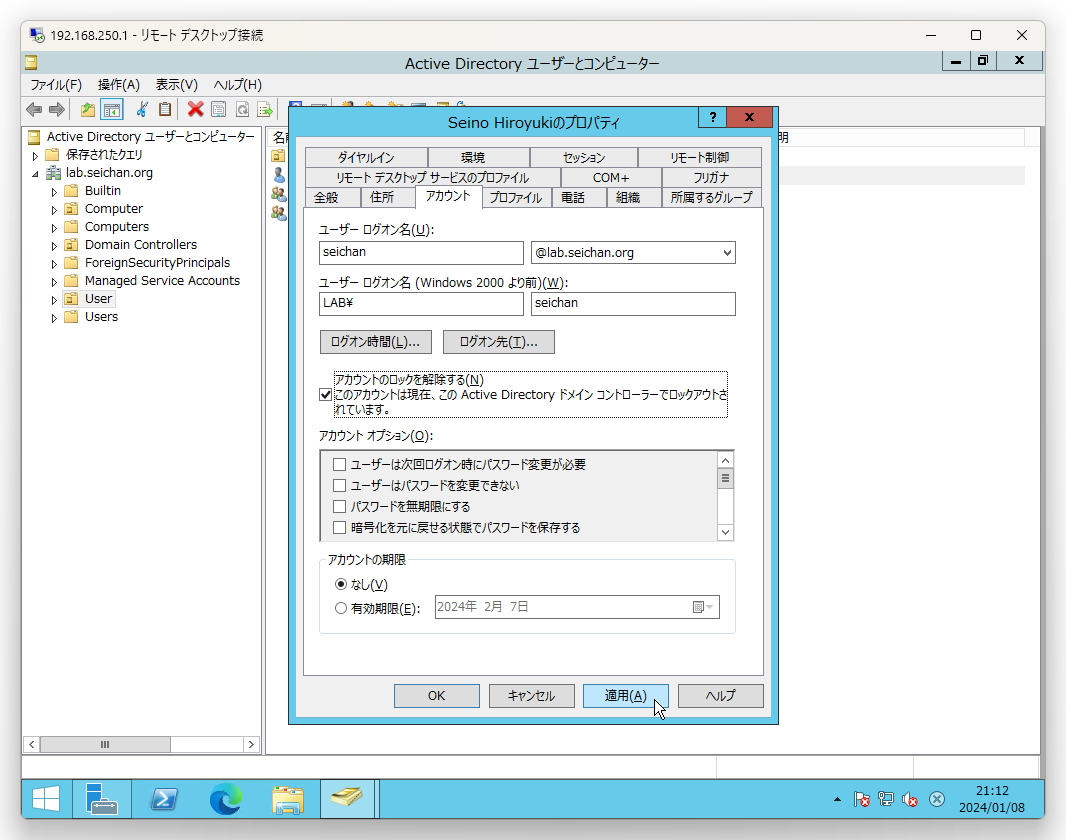

ドメインコントローラーにてアカウントの状態を確認します.

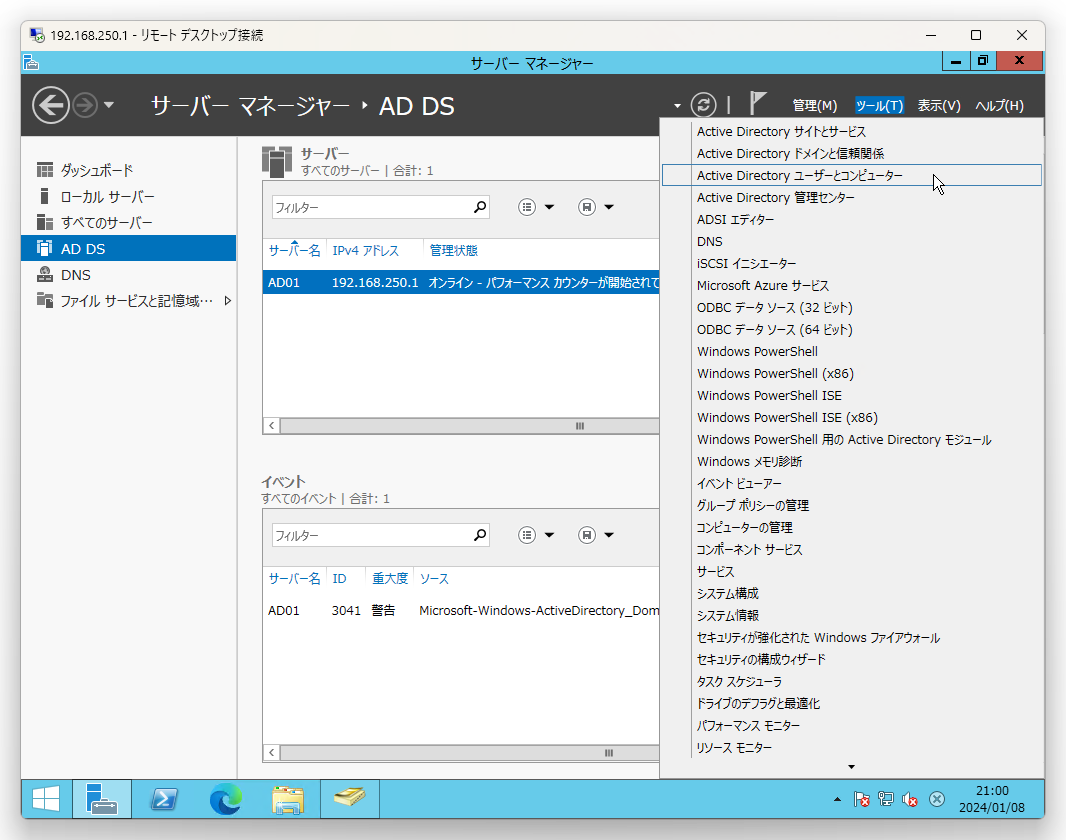

「サーバーマネージャー」の「ツール」をクリックし,「Active Directory ユーザーとコンピューター」をクリックします.

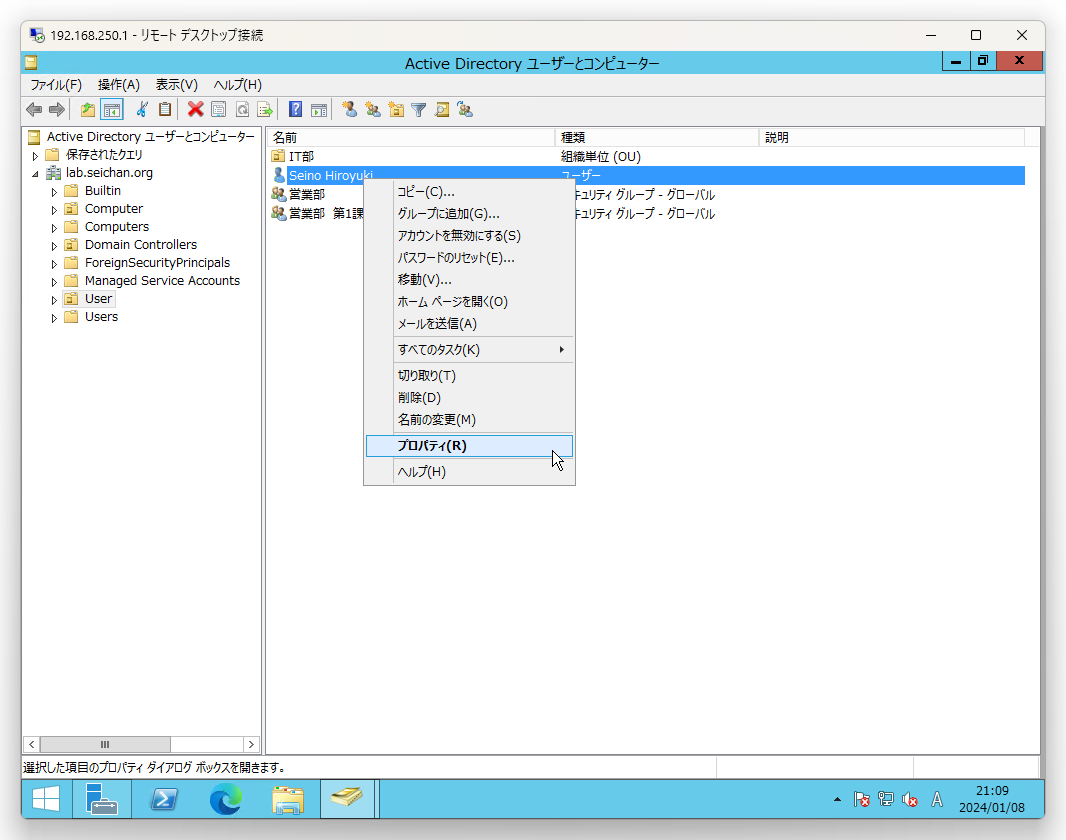

該当ユーザーアカウントを選択,右クリックで「プロパティ」をクリックします.

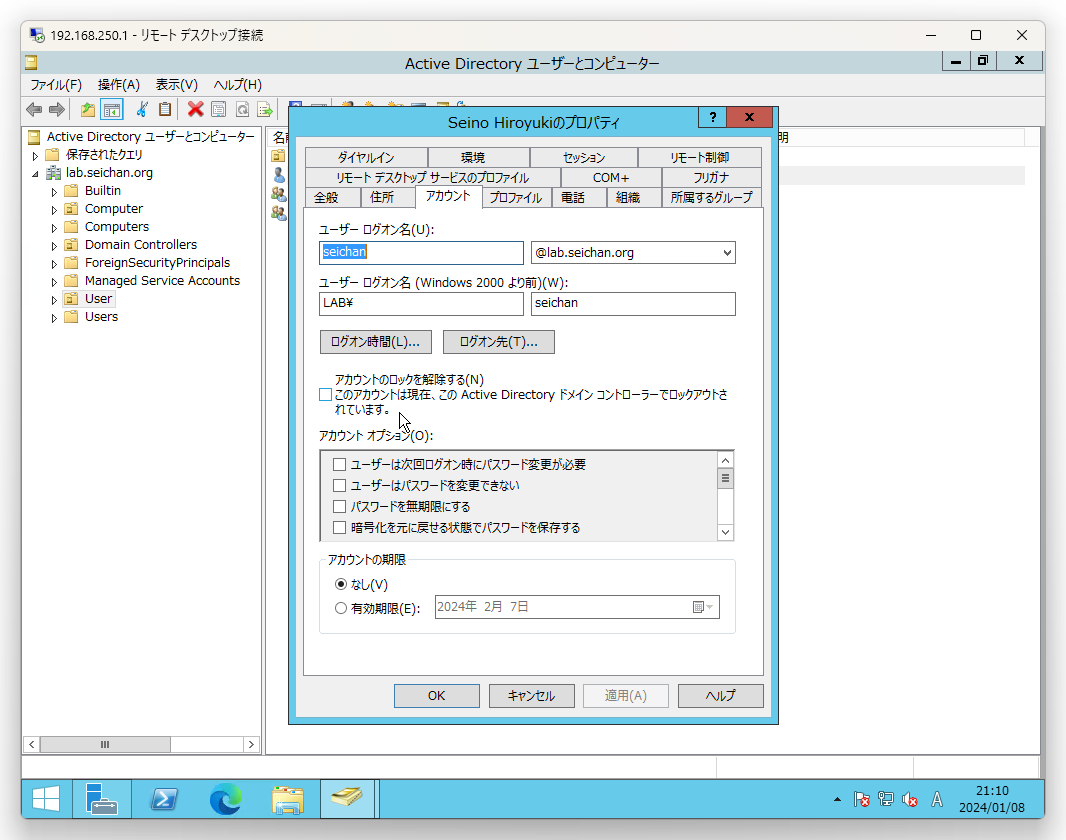

プロパティの「アカウント」タブをクリックすると,真ん中の所に「このアカウントは現在、この Active Directory ドメインコントローラーでロックアウトされています。」の表示があります.これが出ているとロックアウトされている状態となります.

今の設定だと,10分で自動解除されますが,ここにチェックを入れて「適用」をクリックすることで手動でのロック解除ができます.

以上でアカウントロックアウトになることの確認,ドメインコントローラー上での確認及び手動解除の説明を終わります.

文章量はそんなになかったのですが,画像込みで長くなってしまったので,一般ユーザーでのドメイン参加の制御については次回に回します.

コメント