今回はグループポリシーの設定を行った前後のクライアントやユーザーの状態を確認したいため,グループポリシーの設定の前にクライアントの Active Directory ドメインへの参加を行います.

ドメイン参加の所でトラップといいますか,初心者の皆さんの意識にない点がありますので是非最後まで見て頂ければと思います.

- Active Directory ドメインサービスに関するお話

- Active Directory ドメインサービス – 概要

- Active Directory ドメインサービス – Active Directory ドメインの構成 1台目

- Active Directory ドメインサービス – Active Directory ドメインの構成 2台目

- Active Directory ドメインサービス – 組織単位 (OU)

- Active Directory ドメインサービス – アカウントの管理 (ユーザーアカウントの作成)

- Active Directory ドメインサービス – アカウントの管理 (ユーザーアカウントプロパティ)

- Active Directory ドメインサービス – アカウントの管理 (グループアカウントの作成・管理)

- Active Directory ドメインサービス – グループポリシー (グループポリシー設定の前準備)

- Active Directory ドメインサービス – クライアントのドメイン参加

- Active Directory ドメインサービス – 一般ユーザーアカウントでのドメイン参加の制限

- Active Directory ドメインサービス – グループポリシーの設定,適用 (パスワードポリシー)

- Active Directory ドメインサービス – 移動ユーザープロファイルの構成と確認

- Active Directory ドメインサービス – フォルダーリダイレクトの構成と確認

- Active Directory ドメインサービス – FSLogix の構成と確認

クライアントの Active Directory ドメイン参加

クライアントを Active Directory ドメインへ参加させるにあたってまずはネットワークの設定,状態確認を行います.

クライアントのネットワーク設定

ドメイン参加するにあたり,Active Directory ドメインコントローラーと通信ができないといけません.

通信ができる.は DNS でドメインコントローラーの名前解決ができること,ネットワーク的に疎通が取れることです.

まず,クライアント PC のネットワーク設定を確認します.

今回はまだ DHCP サーバーがありませんので,静的に設定を行います.

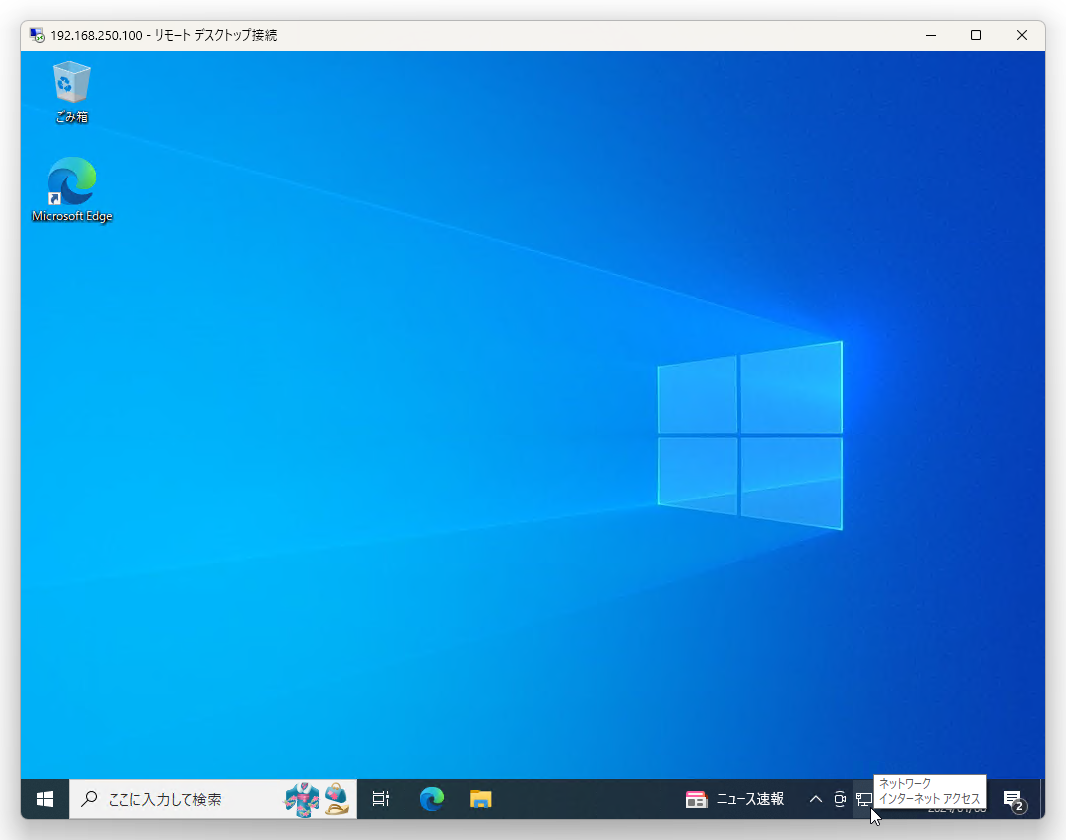

「ネットワーク」アイコンをクリックします.

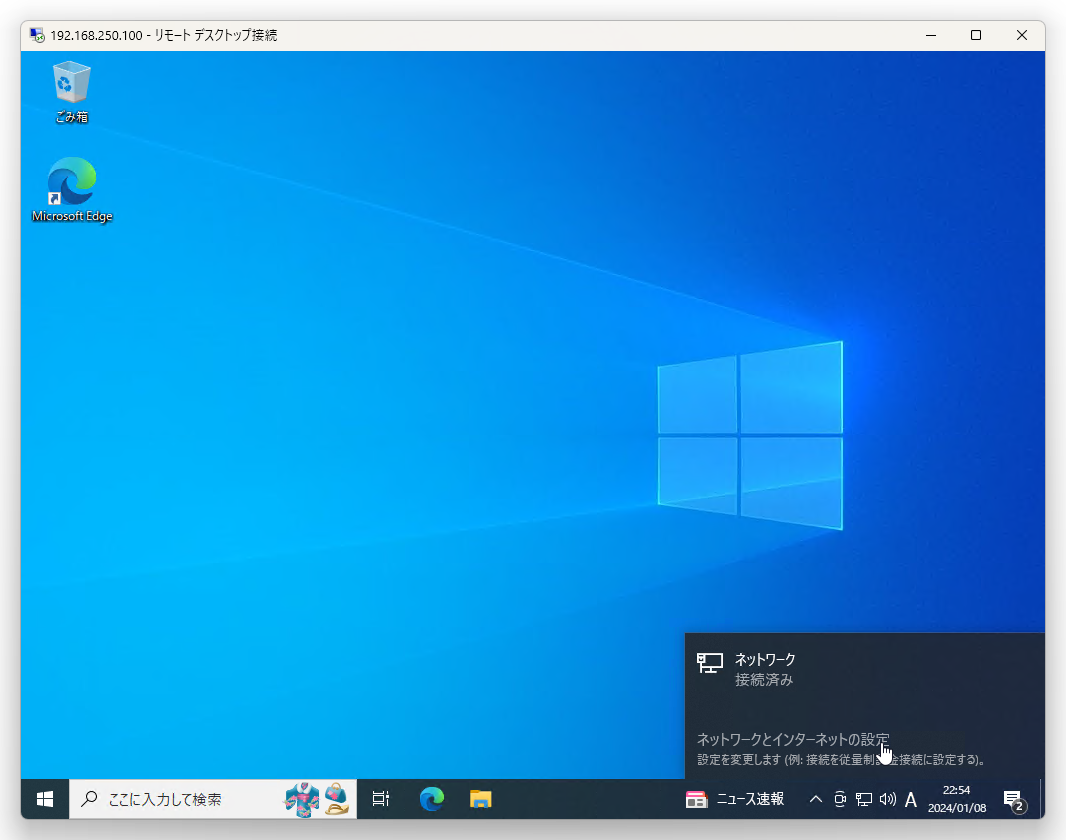

「ネットワークとインターネットの設定」をクリックします.

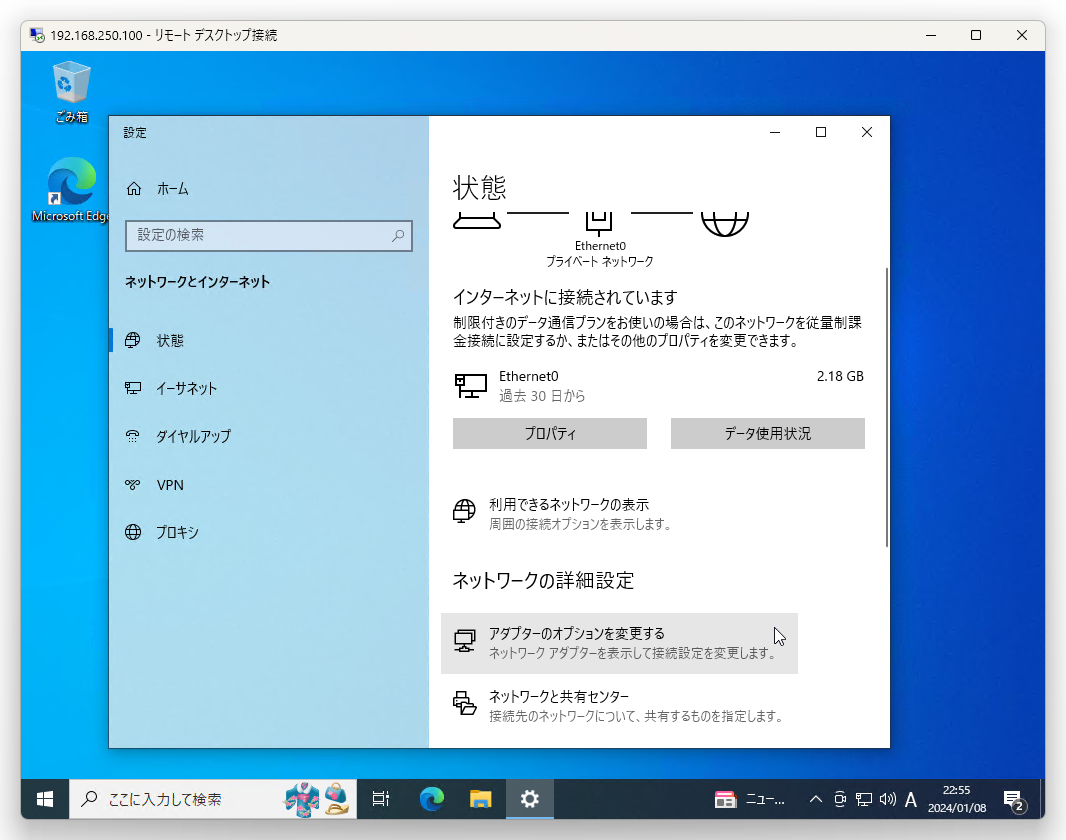

「アダプターのオプションを変更する」をクリックします.

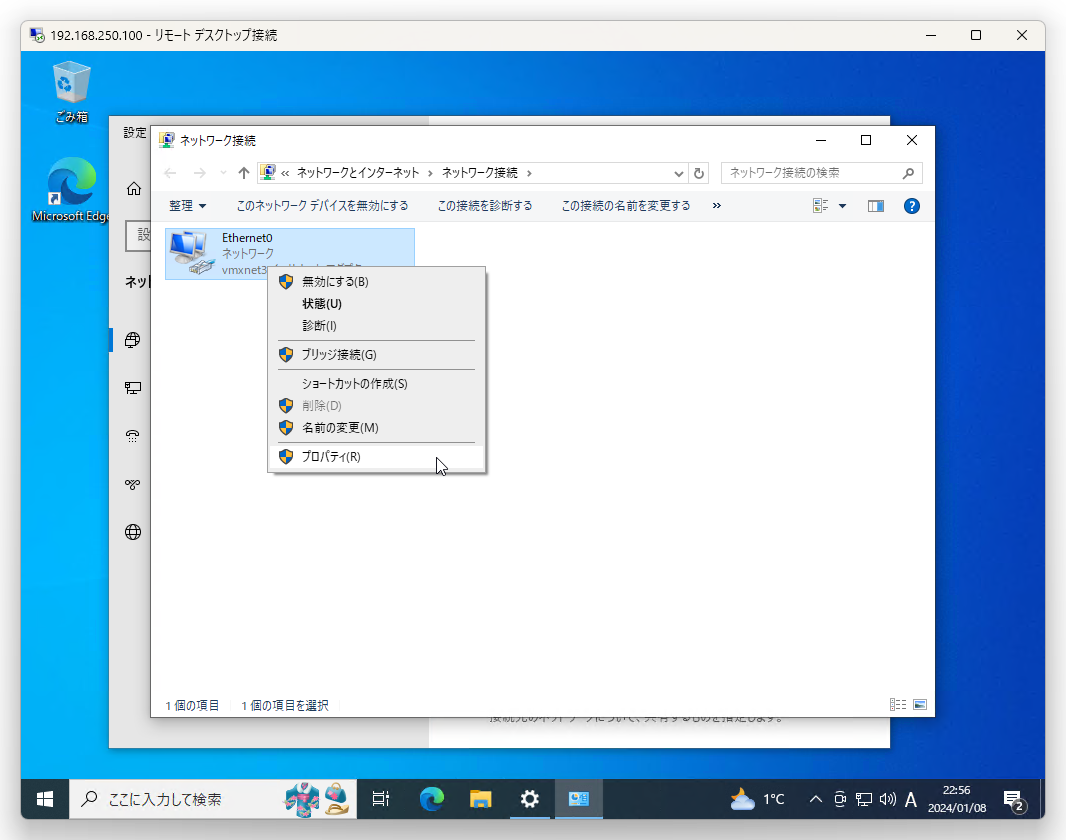

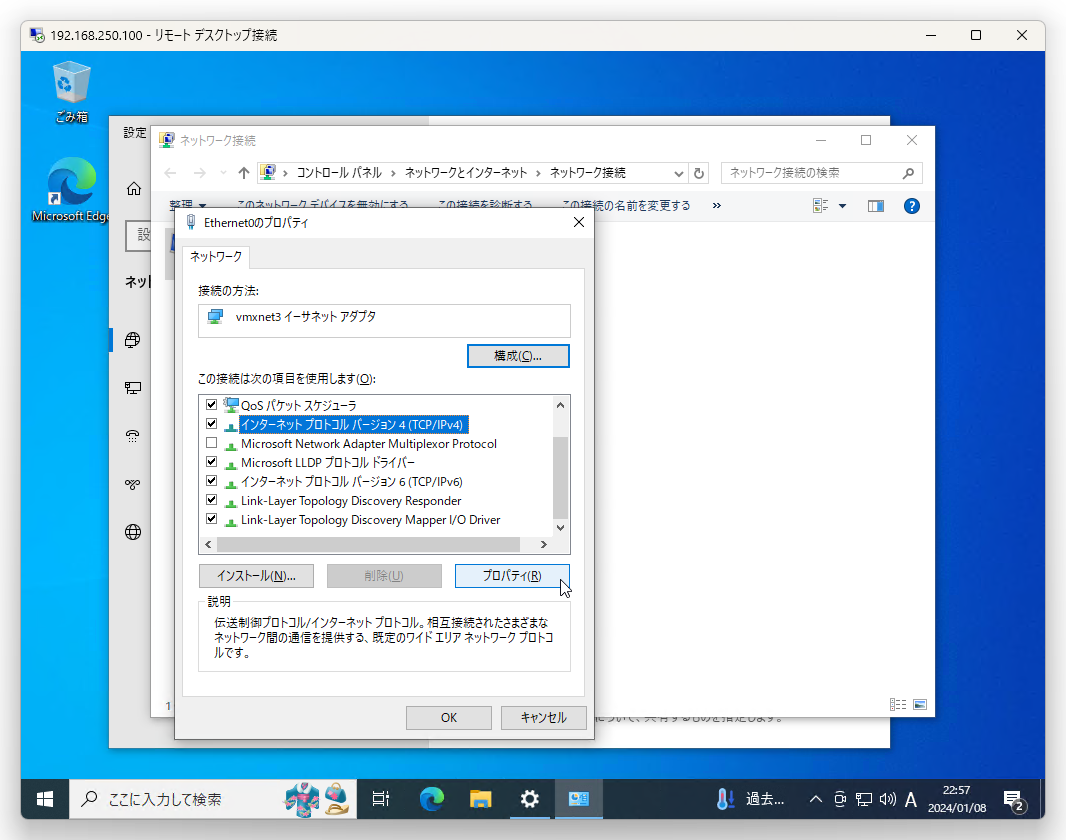

利用するネットワークアダプターを選択,右クリックで「プロパティ」をクリックします.

「インターネットプロトコルバージョン 4」を選択し「プロパティ」をクリックします.

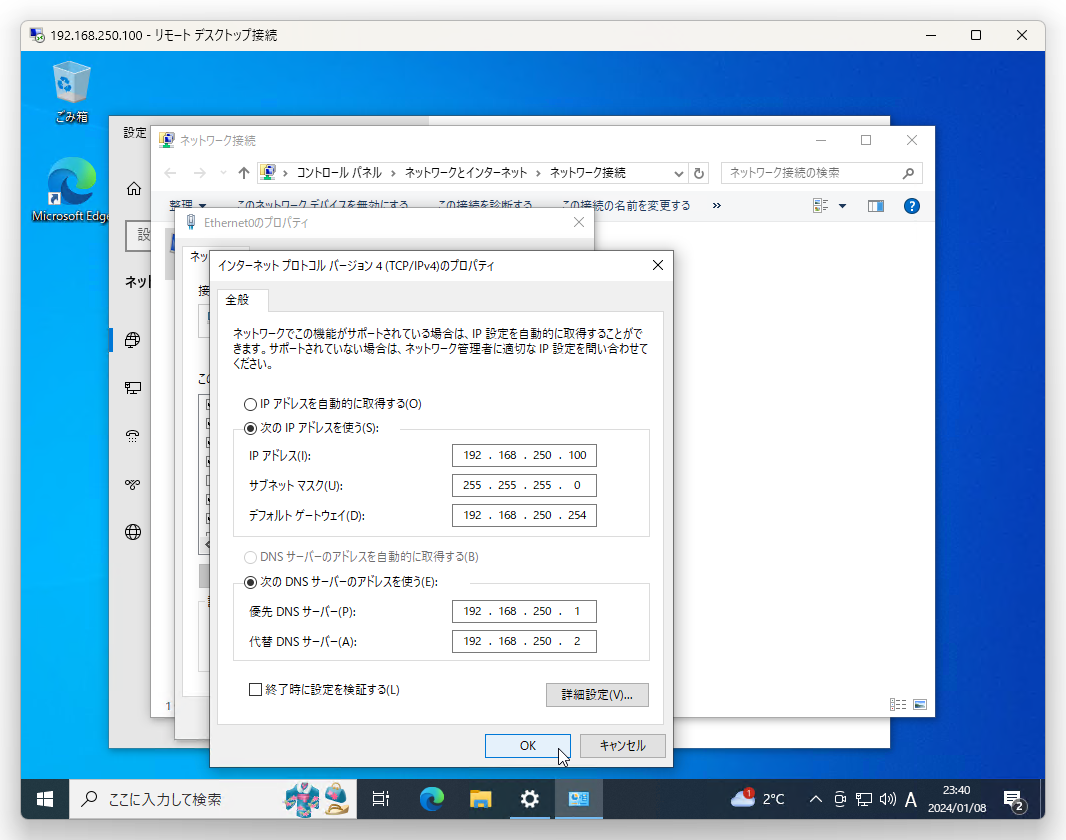

IPアドレスを入力します.DNS サーバーは Active Directory ドメインコントローラーの2台を指定しています.

設定内容を確認して「OK」をクリックします.

以上で,クライアントのネットワーク設定,確認は完了です.

ドメインコントローラーとの通信確認

ドメイン参加前にドメインコントローラーと通信の確認を行います.

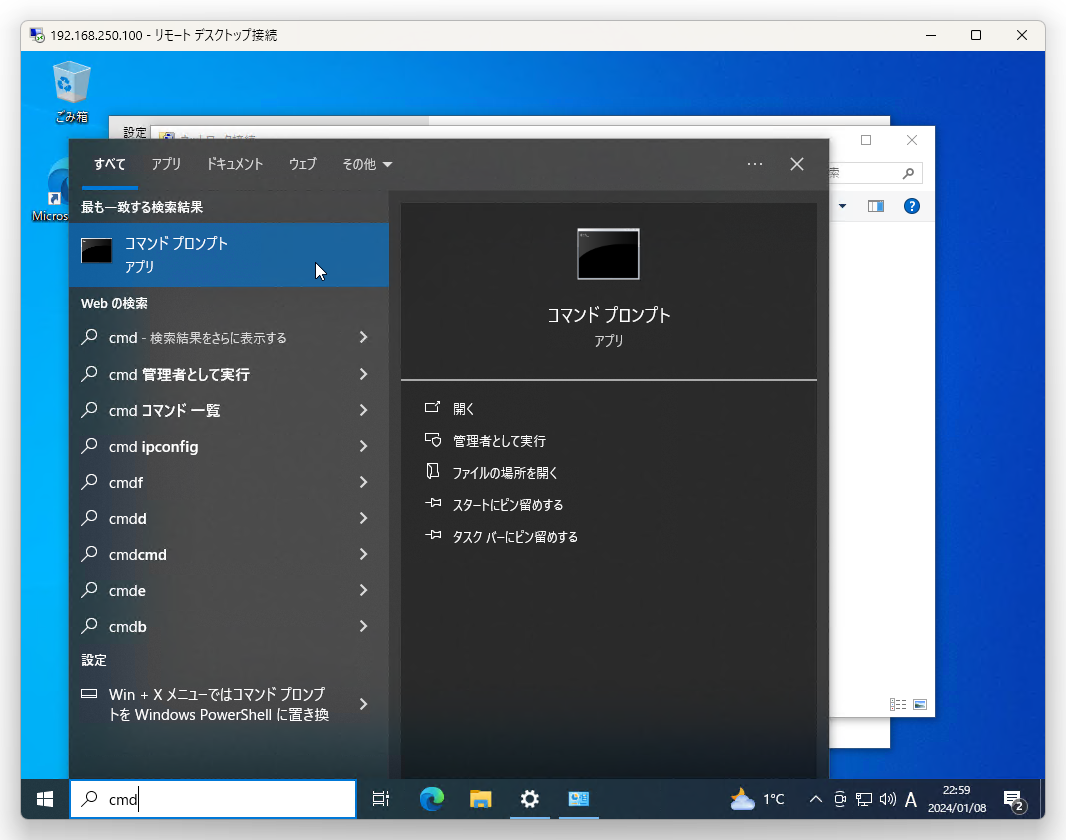

タスクバーの入力ボックスで「cmd」と入力し「コマンドプロンプト」をクリックします.

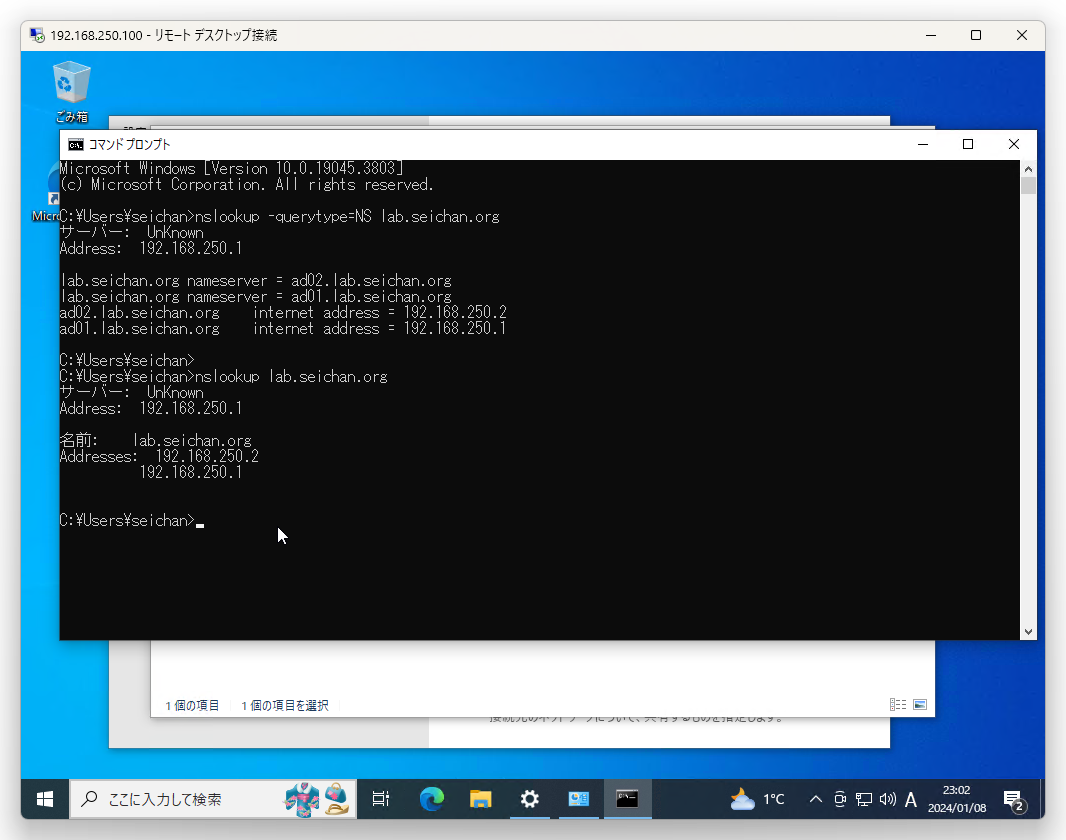

「nslookup -querytype=ns <AD ドメイン名>」を入力してドメインコントローラーの名前,IP アドレスが返ることを確認します.

また,「nslookup <AD ドメイン名>」を入力して IP アドレスが返ることを確認します.

以上で,AD との疎通確認 (DNS による名前解決) は完了です.

クライアントのドメインの参加

では,実際にドメインに参加を行います.

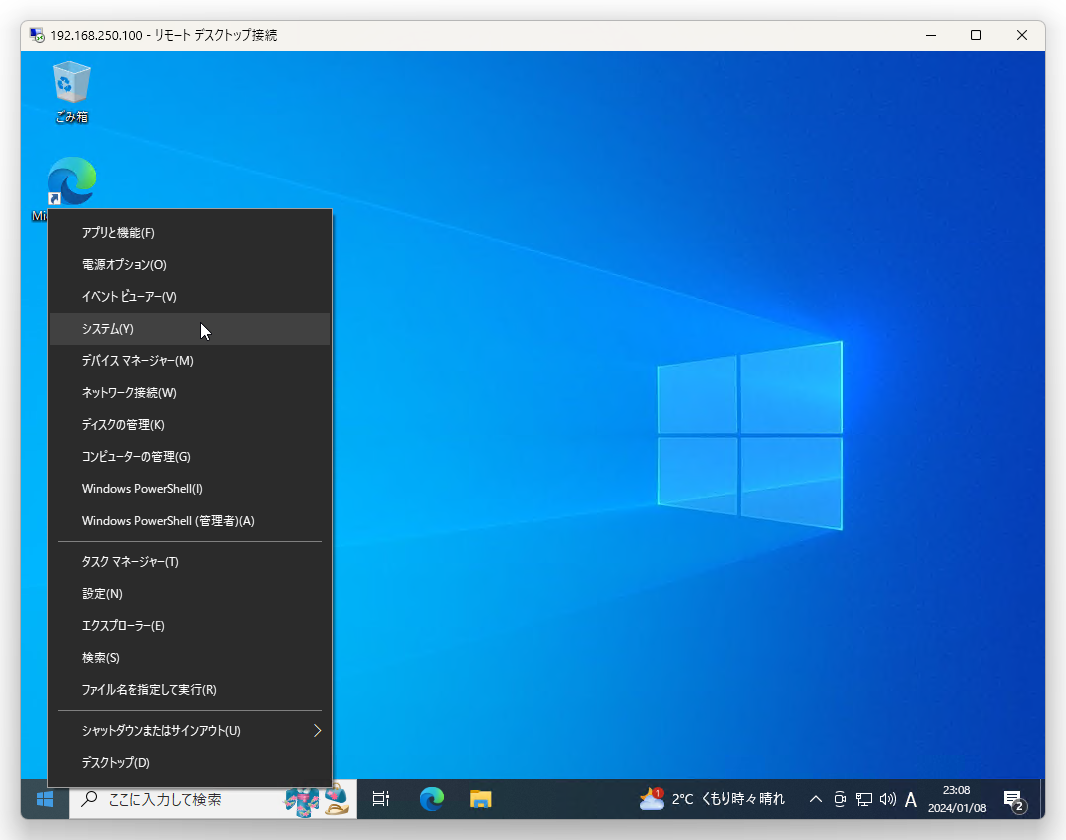

タスクバーの「Windows」アイコンを右クリックし「システム」をクリックします.

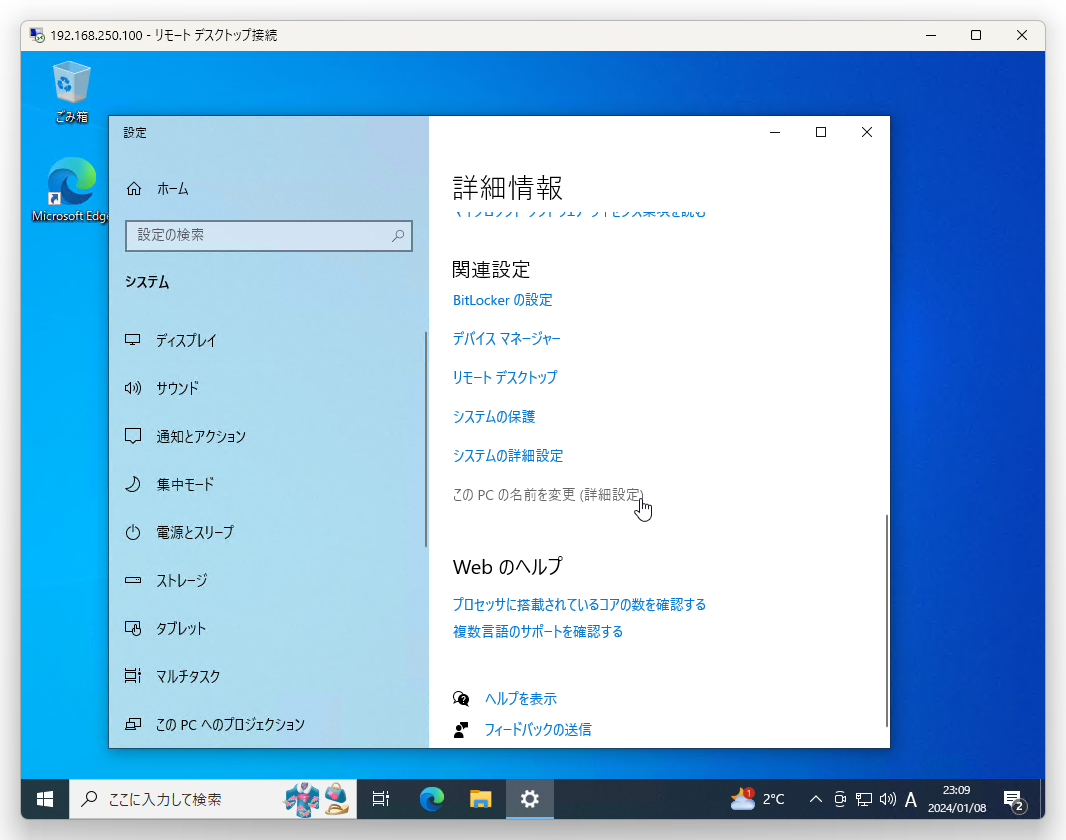

詳細情報の下部の「このPCの名前を変更 (詳細設定)」をクリックします.

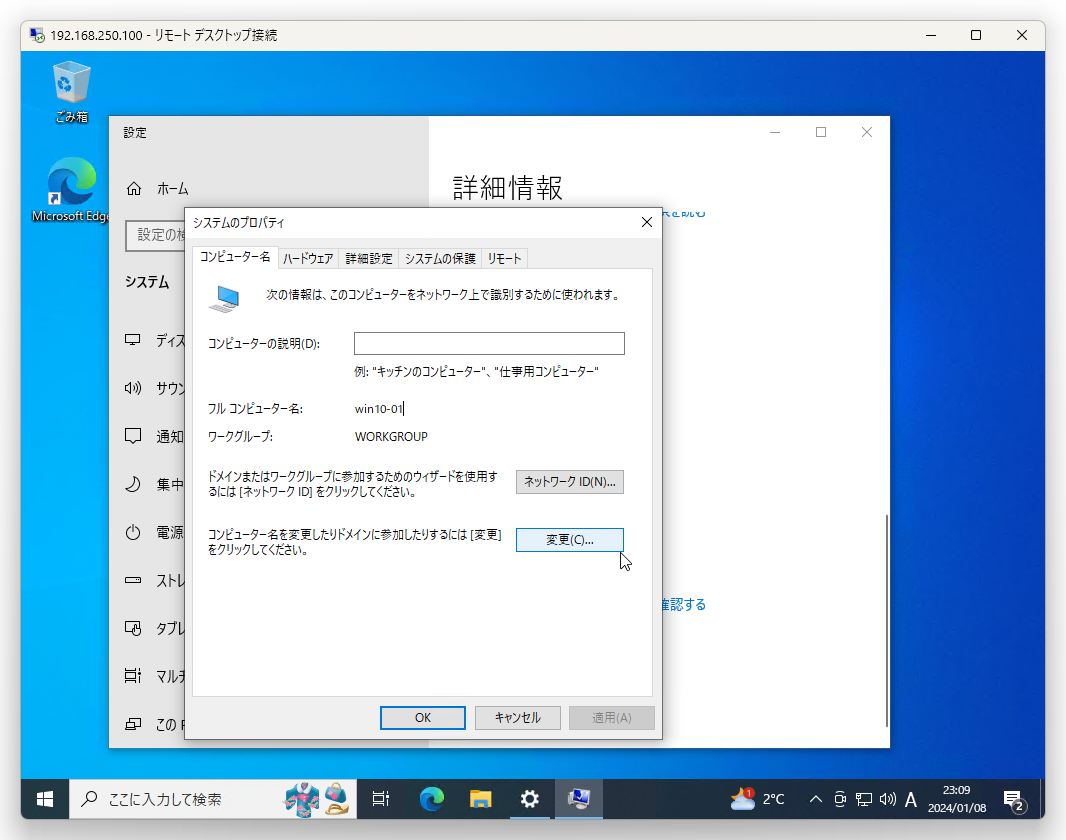

「コンピューター名」タブの「変更」をクリックします.

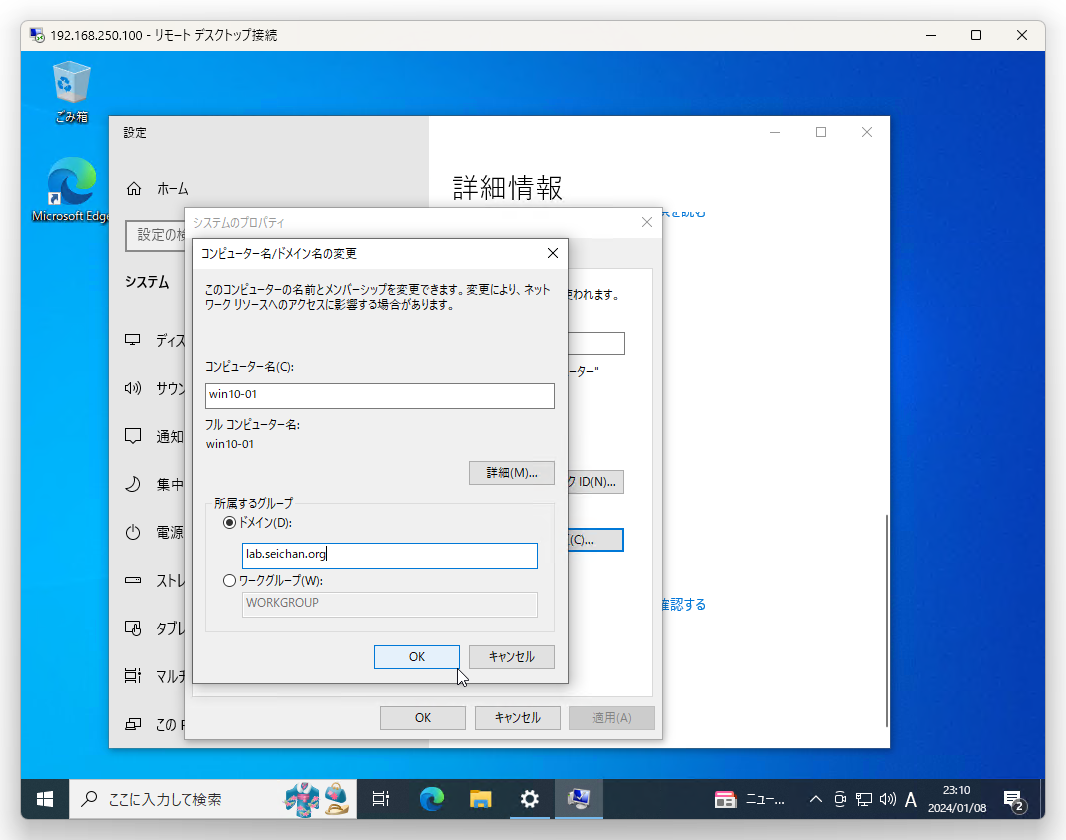

「コンピューター名/ドメイン名の変更」で「ドメイン」を選択してドメイン名を入力し「OK」をクリックします.

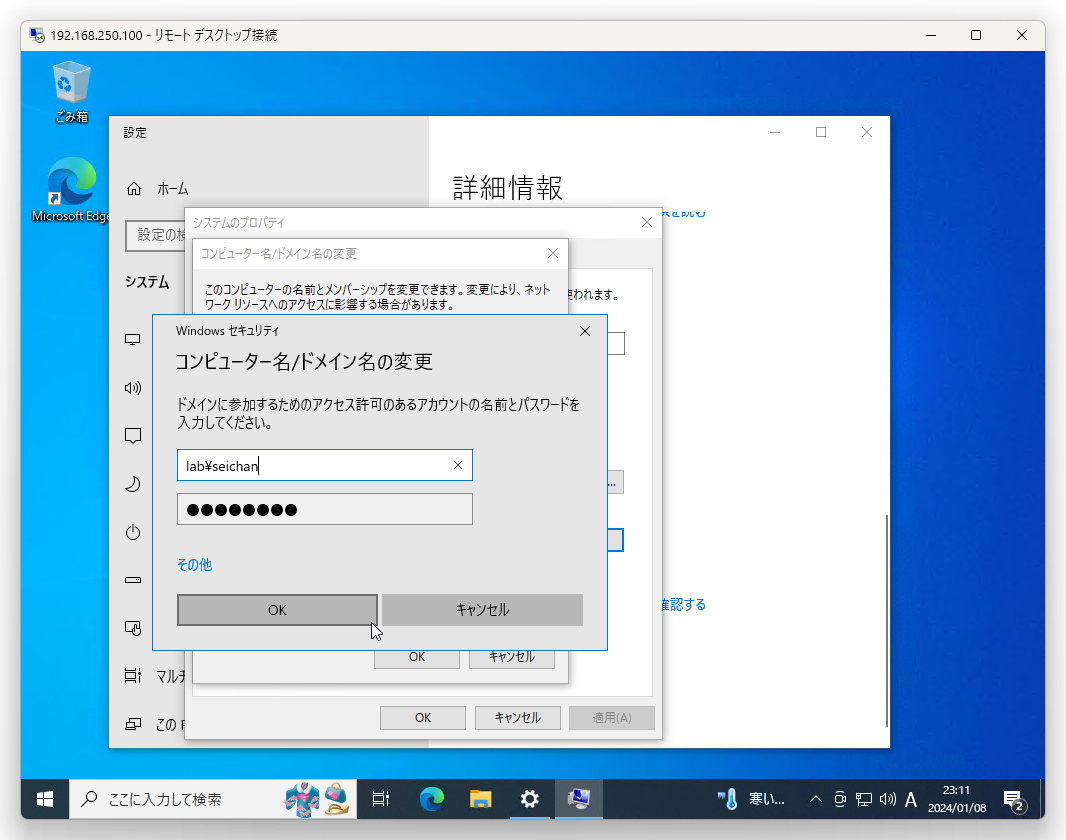

ドメインアカウントのユーザー名,パスワードを入力します.ユーザー名は <ドメイン名>\<ユーザー名> の形式で入力します.

ここ,最後に説明しますが,本来は「ドメイン管理者アカウント」が期待される状態だと思いますが,あえて「一般ユーザーアカウント」を入力しています.

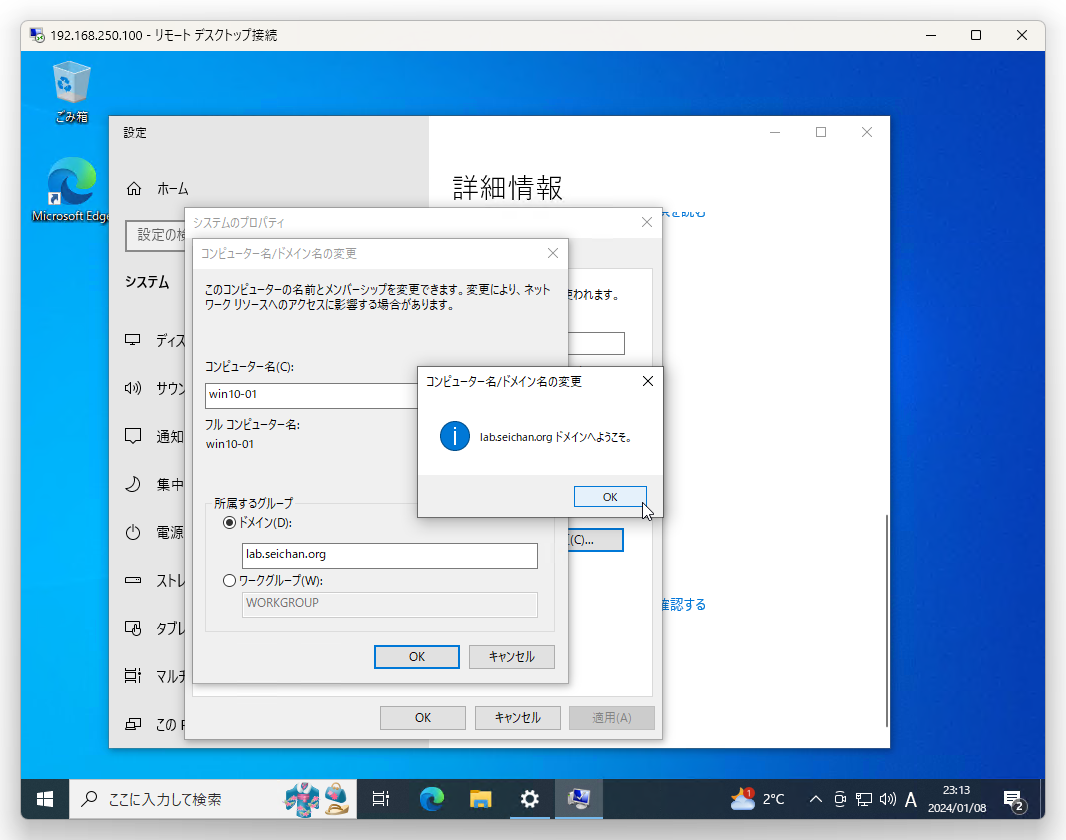

「<ドメイン名> へようこそ。」画面が表示されたら「OK」をクリックします.

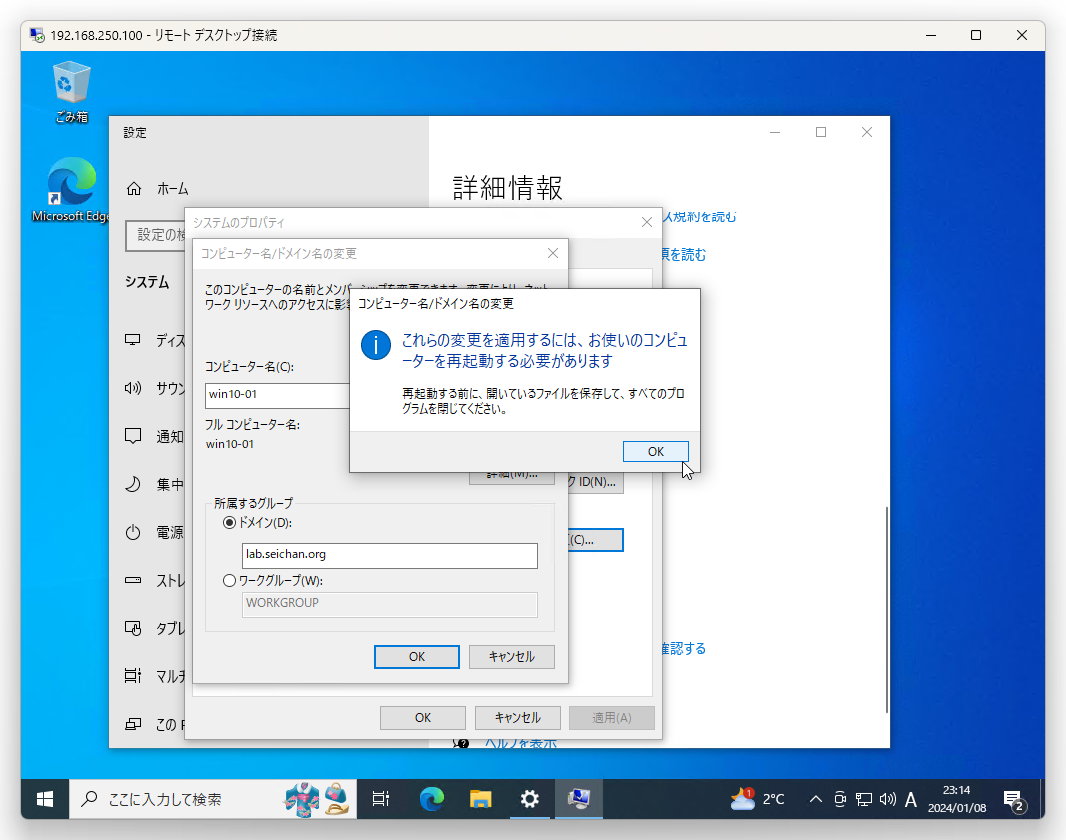

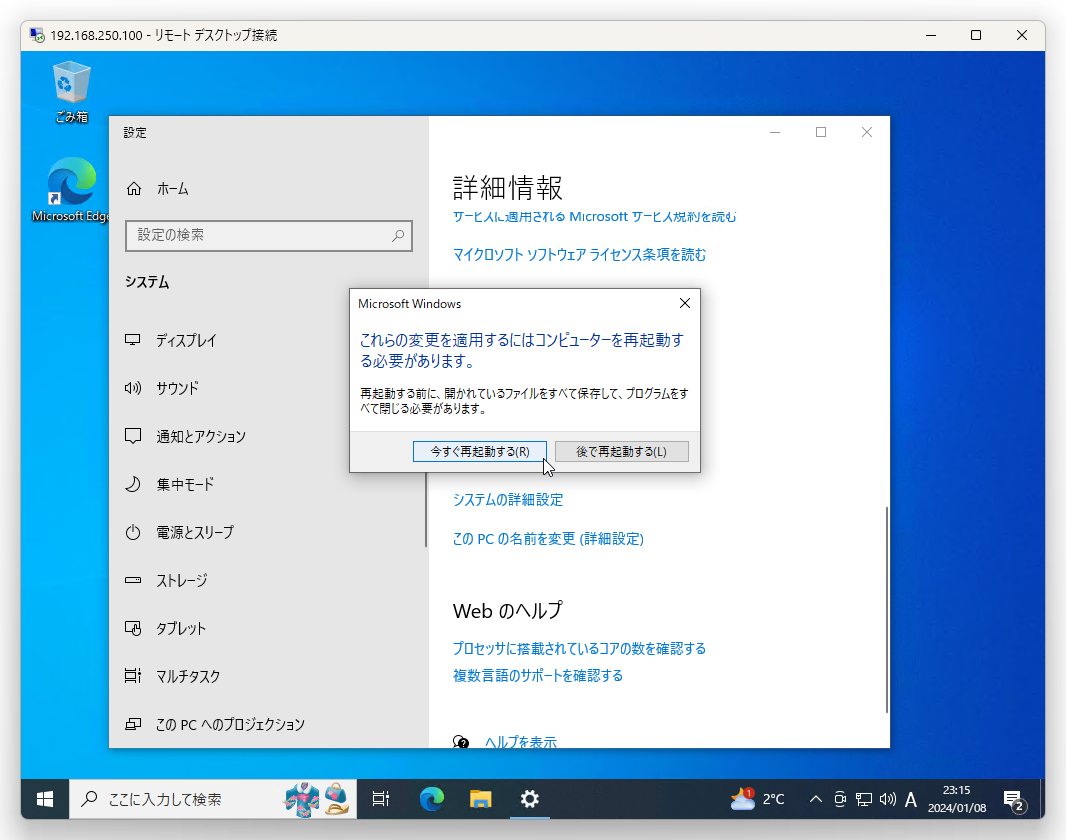

再起動が必要というウィンドウが表示されますので「OK」をクリックします.

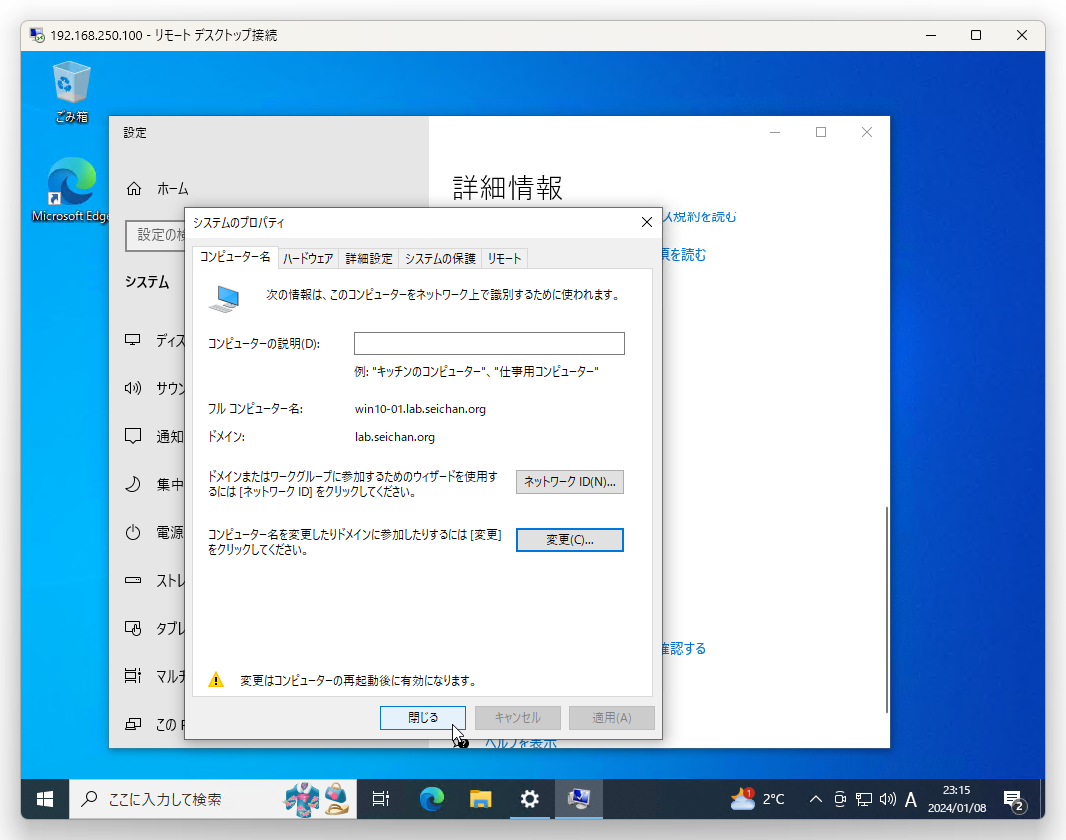

「このPCの名前を変更 (詳細設定)」に戻るので「閉じる」をクリックします.

再起動を促すウィンドウが表示されますので「今すぐ再起動する」をクリックします.

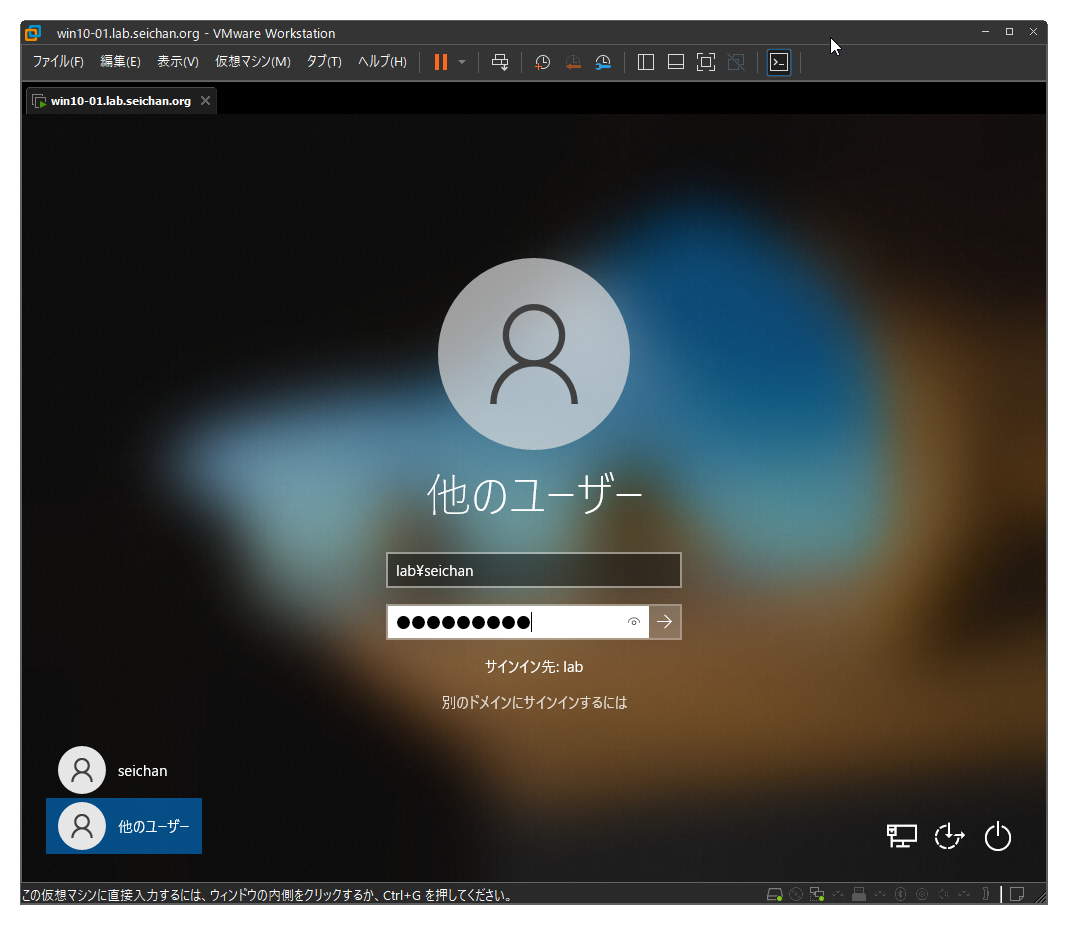

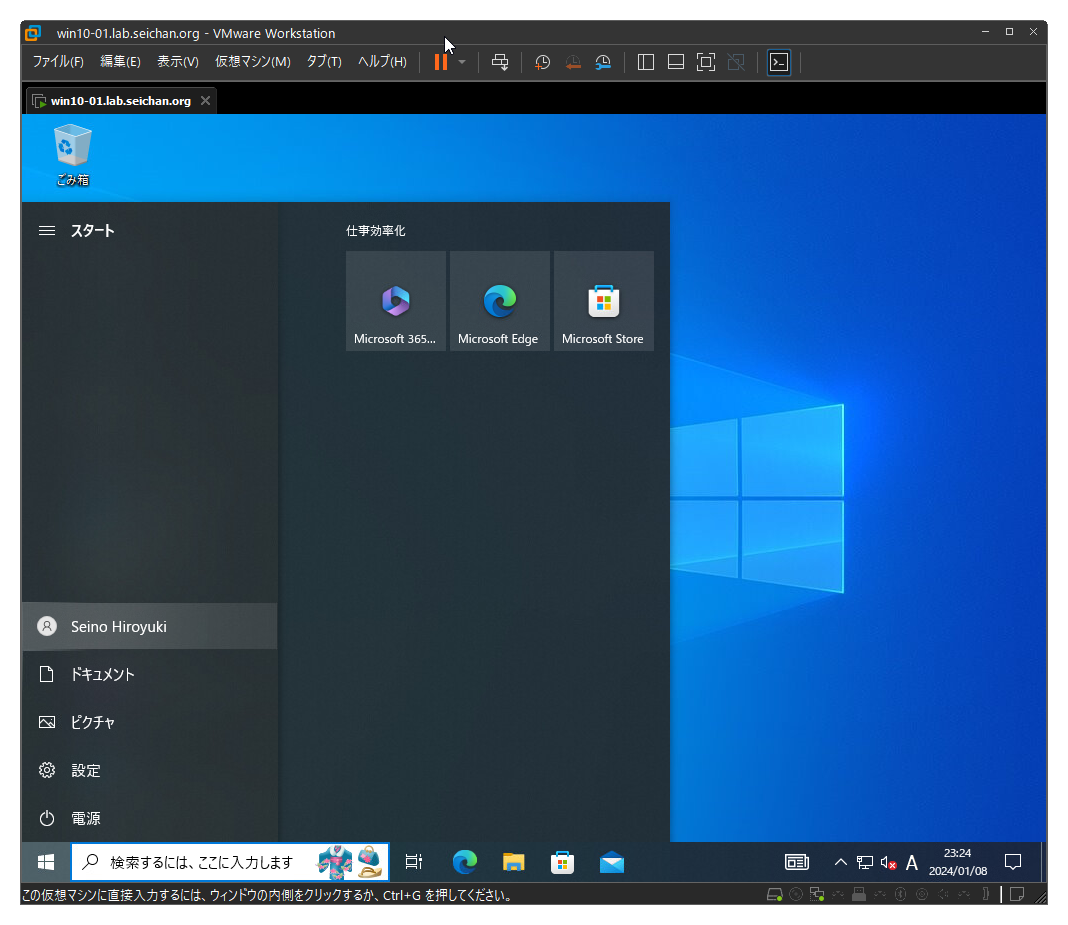

再起動したらドメインアカウントでログオンを行います.

ログオンが完了したことをもって,ドメインの参加,ドメインアカウントでのログオンが完了となります.

最後になりますが,あえて「一般ユーザーアカウント」で Active Directory ドメインへ参加しました.

デフォルトの状態ではユーザーあたり10台のコンピューターをドメイン参加させる事が可能です.

この状態を良しとするのであればこのまま運用してもいいのですが,多くの環境ではこれを許したくないと思います.(もしくは1台だけに制限させるなどはあり得るかと思います.)

次回,グループポリシーの設定を行っていくにあたり,まずこの点を制限をかけることを例に実施したいと思います.

合わせて,パスワードポリシーも今の世の中のガイドラインに従った設定にしたいと思います.

コメント